Verleger: 16

"Jutro". SF jako sposób myślenia

Piotr Gorliński-Kucik

Książka "Jutro". SF jako sposób myślenia jest poświęcona fantastyce naukowej traktowanej przede wszystkim w kategoriach sposobu myślenia, który charakteryzuje wielojęzyczność (swobodne korzystanie zarówno z języka nauk humanistycznych, jak i z języka nauk ścisłych). Tak rozumiana science fiction okazuje się przydatna do uodparniania nas, żyjących w XXI wieku, na naprzemienne progresy i kryzysy oraz na szoki przyszłości. Poza tym SF stanowi krytykę technologii i często diagnozuje teraźniejsze oznaki nadchodzących zjawisk i procesów (np. postpiśmienność, wirtualną rzeczywistość, AI), a nawet projektuje pewne rozwiązania (jak robią to anarchotranshumaniści czy techgnostycy).

Jutro też wzejdzie słońce tom I

Justyna Sołdaczuk

Młode małżeństwo, zawistna teściowa, brak zrozumienia i naruszone zaufanie... Czy to dobry plan na udany i trwały związek? Alicja i Szymon mieszkają w niewielkim domu pod Toruniem, w którym wiodą sielskie życie. Oboje dążą do spełnienia marzeń i rozkręcenia własnej kariery. Mężczyzna jest początkującym muzykiem oraz ukochanym synem Bożeny, bizneswoman w średnim wieku, której pieniądze i znajomości mają szeroki zasięg. Ala zaś jest bibliotekarką, która swoją pasję do książek dzieli z siostrą bliźniaczką. Młoda kobieta pragnie również projektować okładki do książek. Alicja i Amelia w wolnym czasie pomagają swoim niezastąpionym przyjaciołom, Bartkowi i Marcinowi, w prowadzeniu przyjęć weselnych. Przy wsparciu bliskich oraz zaskakującemu zbiegowi okoliczności Ali udaje się zdobyć pracę w wydawnictwie. Zabawne sytuacje z imprez, które potrafią rozbawić do łez, przeplatają się z codziennym życiem, w którym bibliotekarka musi zmierzyć się z intrygami teściowej. Bożena podstępem próbuje rozbić małżeństwo syna i pozbawić synową wszelkich powodów do szczęścia. Czy jej się to uda? Czy młoda kobieta zdoła przeciwstawić się teściowej, która szczerze jej nienawidzi? Kto kłamie, a kto mówi prawdę? Kim jest tajemniczy gość weselny w zielonym krawacie? Na wszystkie te pytania znajdziesz odpowiedź w otulającej ciepłem historii o sile miłości i przyjaźni. W tle muzyka przyjęć weselnych oraz zapach kawy i świeżo zadrukowanych kartek papieru.

Joseph Conrad

Joseph Conrad - "Jutro. To-morrow". Edycja dwujęzyczna - polsko-angielska. W małym, zapomnianym porcie na angielskim wybrzeżu, gdzie surowa natura i nieprzewidywalne morze determinują ludzkie losy, rozgrywa się porywająca opowieść. "Jutro. To-morrow" to jedno z najbardziej poruszających dzieł Josepha Conrada, mistrza literatury, który choć urodził się w Polsce i dopiero jako dorosły nauczył się angielskiego, stał się jednym z najważniejszych angielskich pisarzy. Conrad, czerpiąc z własnych doświadczeń marynarza, tworzy fascynujący obraz ludzkiej determinacji i wewnętrznych zmagań. Jego unikalny styl, łączący romantyzm z modernizmem, doskonale oddaje złożoność ludzkiej natury na tle potęgi brytyjskiego imperium. W "Jutro. To-morrow" Conrad mistrzowsko balansuje między indywidualnymi emocjami a uniwersalnymi wartościami, tworząc opowieść, która na długo pozostaje w pamięci. To książka dla tych, którzy cenią literaturę pełną głębi, refleksji i mistrzowskiego języka. "Jutro. To-morrow" to nie tylko historia o ludziach, ale także o nieustającej walce z nieposkromionymi siłami natury i własnymi słabościami.

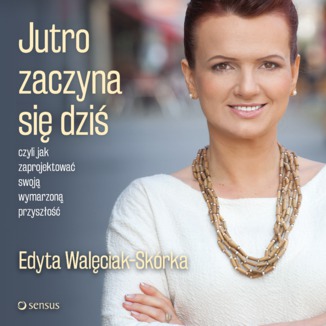

Jutro zaczyna się dziś, czyli jak zaprojektować swoją wymarzoną przyszłość

Edyta Walęciak-Skórka

Jutro zaczyna się dziś Odkryj w sobie moc! Osiem wspaniałych darów, czyli to, co masz w sobie i co pomoże Ci rozwinąć skrzydła Potęga marzeń, czyli cudowna droga, którą sama możesz sobie wytyczyć Aktywne działanie, czyli uparte dążenie do szczęśliwego i spełnionego życia Czy zastanawiałaś się kiedyś nad tym, jak wyglądałoby Twoje wymarzone życie? Co naprawdę chciałabyś robić, co osiągnąć, kim się stać? Czy myślałaś o poznawaniu innych kultur, wspaniałej pracy, satysfakcjonującym życiu osobistym? A czy wiesz, że niezależnie od tego, jak Twoje życie wygląda w chwili obecnej, spełnienie marzeń naprawdę jest możliwe? Nie kręć głową z niedowierzaniem. Tysiące, a może miliony ludzi na świecie radykalnie zmieniły swoje życie tylko dlatego, że nie wydawało im się wystarczająco dobre. Ty też możesz to zrobić. Daj się porwać w niezwykłą podróż w poszukiwaniu źródeł pozytywnej zmiany. Poznaj historie tych, którym się udało, choć wcale nie było im łatwo. Odkryj ich pasje, motywacje, inteligentne sposoby na pokonanie przeszkód. Poczuj siłę, z jaką zmagali się z losem, i euforię, która towarzyszyła wygranej. Edyta Walęciak-Skórka wraz z adeptkami Akademii Projektantek Przyszłości pokaże Ci, jak znaleźć tę moc w sobie i wykorzystać ją na swoją korzyść. Nie wystarczy tylko marzyć — trzeba wytyczyć sobie cele i odrzucić ograniczające przekonania, podejmować wyzwania i nie bać się pracy czy walki o marzenia. Czy nie warto tego zrobić? Sięgnij po marzenia i zaufaj im Postaw sobie cele i zbuduj silne DLACZEGO Znajdź swoje mocne strony i stwórz plan działania Odkryj swoją moc i walcz o realizację marzeń Naucz się zarządzać wspomnieniami i zmień swoje nawyki Uwolnij przeszłość i wyrzuć negatywne wyzwalacze Kolekcjonuj dobre wspomnienia Uzbrój się w pozytywne przekonania Myśl ponad schematami i porzuć swoje wymówki Poszerzaj strefę komfortu i radź sobie z problemami Poszukuj wyzwań Poznaj historie Akademii Projektantek Przyszłości i znajdź swoje miejsce na Ziemi!

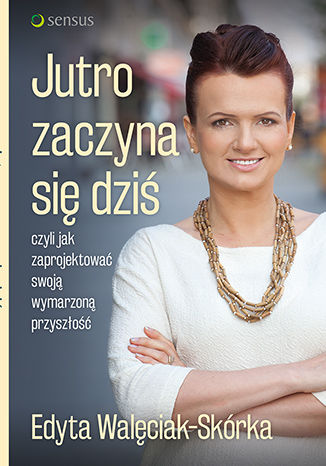

Jutro zaczyna się dziś, czyli jak zaprojektować swoją wymarzoną przyszłość

Edyta Walęciak-Skórka

Jutro zaczyna się dziś Odkryj w sobie moc! Osiem wspaniałych darów, czyli to, co masz w sobie i co pomoże Ci rozwinąć skrzydła Potęga marzeń, czyli cudowna droga, którą sama możesz sobie wytyczyć Aktywne działanie, czyli uparte dążenie do szczęśliwego i spełnionego życia Czy zastanawiałaś się kiedyś nad tym, jak wyglądałoby Twoje wymarzone życie? Co naprawdę chciałabyś robić, co osiągnąć, kim się stać? Czy myślałaś o poznawaniu innych kultur, wspaniałej pracy, satysfakcjonującym życiu osobistym? A czy wiesz, że niezależnie od tego, jak Twoje życie wygląda w chwili obecnej, spełnienie marzeń naprawdę jest możliwe? Nie kręć głową z niedowierzaniem. Tysiące, a może miliony ludzi na świecie radykalnie zmieniły swoje życie tylko dlatego, że nie wydawało im się wystarczająco dobre. Ty też możesz to zrobić. Daj się porwać w niezwykłą podróż w poszukiwaniu źródeł pozytywnej zmiany. Poznaj historie tych, którym się udało, choć wcale nie było im łatwo. Odkryj ich pasje, motywacje, inteligentne sposoby na pokonanie przeszkód. Poczuj siłę, z jaką zmagali się z losem, i euforię, która towarzyszyła wygranej. Edyta Walęciak-Skórka wraz z adeptkami Akademii Projektantek Przyszłości pokaże Ci, jak znaleźć tę moc w sobie i wykorzystać ją na swoją korzyść. Nie wystarczy tylko marzyć — trzeba wytyczyć sobie cele i odrzucić ograniczające przekonania, podejmować wyzwania i nie bać się pracy czy walki o marzenia. Czy nie warto tego zrobić? Sięgnij po marzenia i zaufaj im Postaw sobie cele i zbuduj silne DLACZEGO Znajdź swoje mocne strony i stwórz plan działania Odkryj swoją moc i walcz o realizację marzeń Naucz się zarządzać wspomnieniami i zmień swoje nawyki Uwolnij przeszłość i wyrzuć negatywne wyzwalacze Kolekcjonuj dobre wspomnienia Uzbrój się w pozytywne przekonania Myśl ponad schematami i porzuć swoje wymówki Poszerzaj strefę komfortu i radź sobie z problemami Poszukuj wyzwań Poznaj historie Akademii Projektantek Przyszłości i znajdź swoje miejsce na Ziemi!

Charles Baudelaire

Jutrzenka duszy Gdy świt białoróżowy w duszę rozpustnika Wnika wraz z Ideału gryzącym widziadłem, Działaniem tajemnicy mściwej — w tym upadłem, Odrętwiałem bydlęciu Anioł się ocyka. Niedostępnych nieb ducha błękitne przestworze Przed upadłym, co jeszcze marzy, rwie się, rani, Otwiera głąb ciągnącą jak paszcza otchłani — Tak, o bóstwo me drogie, czysty, świetlny tworze! [...]Charles BaudelaireUr. 9 kwietnia 1821 r. w Paryżu Zm. 31 sierpnia 1867 r. w Paryżu Najważniejsze dzieła: (zbiory wierszy) Kwiaty zła (1857), Sztuczne raje (1860), Paryski spleen (1864); (zbiory pism estetycznych) Salon 1845, Salon 1846, Malarz życia nowoczesnego (1863), Sztuka romantyczna (1868); Moje obnażone serce (1897) Francuski poeta i krytyk sztuki, jedna z najbardziej wpływowych postaci literatury XIX w. Zaliczany do grona tzw. ,,poetów przeklętych". Ostatni romantyk (wyprowadził własne wnioski z wielowątkowego dorobku tej epoki), był jednocześnie zwolennikiem metody realistycznej w literaturze. Bliskie sobie tematy i idee odnajdowali w jego twórczości parnasiści (?sztuka dla sztuki?, ?piękno nie jest użyteczne?), wyznawcy dekadentyzmu (ból istnienia), symboliści, surrealiści czy przedstawiciele modernizmu katolickiego; w jego dorobku za równie istotne jak utwory własne uważa się przekłady wierszy Edgara Allana Poego. W 1841odbył podróż morską odwiedzając wyspy Mauritius i Reunion oraz (być może) Indie, co jako doświadczenie egzotyki wpłynęło na jego wyobraźnię poetycką. Od 1842 r. przez dwadzieścia lat był związany z pół-Francuską, pół-Afrykanką urodzoną na Haiti Jeanne Duval, aktorką i tancerką, której poświęcił wiele ze swoich najsłynniejszych wierszy (m.in. Padlina, Do Kreolki, Sed non satiata, Zapach egzotyczny, Tańcząca żmija). Jej portret w półleżącej pozie stworzył w 1862 r. Manet. Pierwsze publikacje Baudelaire'a dotyczyły malarstwa (zbiory Salon 1845 i Salon 1846) i również później zajmował się on krytyką sztuk plastycznych (w 1855r. wydał kolejny tom szkiców), a jego artykuły poświęcone Delacroix, Ingresowi czy Manetowi (Malarz życia współczesnego) należą do kanonicznych tekstów teoretycznych o sztuce. Choć nie zajmował się muzyką, był pierwszym, który docenił dzieło Wagnera. W 1848 r. Baudelaire włączył się aktywnie w rewolucję Wiosny Ludów ? o epizodzie tym zadecydowały nie tyle poglądy polityczne, ile poryw ducha i osobista niechęć do ojczyma, Jacques'a Aupicka, generała armii francuskiej. Nie najlepiej czuł się w rzeczywistości ustanowionego po upadku rewolty burżuazyjno-konserwatywnego ładu II Cesarstwa; niemal jako osobistą tragedię przeżył zarządzoną przez Napoleona III przebudowę Paryża, w wyniku której wyburzono wiele ze starej, średniowiecznej zabudowy miasta. Z powodu wydanego w 1857 r. tomu poezji Kwiaty zła autor został oskarżony o obrazę moralności, skazany na grzywnę i zmuszony do usunięcia niektórych utworów (pełne wydanie ukazało się dopiero w 1913 r.). Baudelaire obracał się w kręgu najwybitniejszych twórców epoki, takich jak Balzac, Nerval, Flaubert czy Gautier. Zostawił też wiele artykułów (pisanych często na zamówienie do gazet) o współczesnych mu twórcach literatury oraz żywych portretów kolegów po piórze w pamiętnikach Moje serce obnażone czy wydanych pośmiertnie Dziennikach poufnych. Przy tej okazji formułował swój własny system filozoficzno-estetyczny. Pierwsze, powierzchowne wrażenie każe uznać, że Baudelaire epatuje obrazami wszystkiego, co budzi obrzydzenie oraz śmiałą erotyką. Jednak nie zajmował się on obrazoburstwem dla niego samego, ale uznając, że ?świat jest słownikiem hieroglifów?, uważał, że należy dostrzec i zinterpretować wszelkie przejawy rzeczywistości, co pozwoli dosięgnąć piękna będącego absolutem istniejącego poza światem; jego teoria estetyczna naznaczona była mistycyzmem w duchu Swedenborga i platońskim idealizmem. Pierwszy tom jego wierszy charakteryzuje klasyczna forma, w którą wlana została nie poruszana dotąd tematyka, natomiast Paryski spleen jako zbiór poematów prozą stanowi krok w kierunku poezji nowoczesnej. Powszechnie uważa się, że Baudelaire zmarł na syfilis, podobnie jak jego wieloletnia kochanka, był też uzależniony od laudanum i przypuszczalnie od opium, nadużywał alkoholu, przez lata pędził życie kloszarda. W 1866 r. podczas pobytu w Belgii doznał wylewu krwi do mózgu i został częściowo sparaliżowany. Rok później zmarł w klinice w Paryżu i został pochowany na cmentarzu Montparnasse. Wydaniem pozostałych po nim pism zajęła się owdowiała powtórnie matka. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Karolina Góra

Nie zakocham się w niej, to absolutnie niemożliwe! On pomagał jej w nauce. Ona nauczyła go, czym jest miłość Niall Hadley ma trzydzieści lat i świat u stóp ― jest współwłaścicielem świetnie prosperującej firmy, bajecznie bogatym i nieziemsko przystojnym. Młody biznesmen nie narzeka na brak powodzenia, ale interesuje go wyłącznie przygodny seks bez zobowiązań. Wciąż leczy rany po związku, którego wspomnienie trochę za często zdarza mu się topić w alkoholu. Nie ma zamiaru się zakochiwać, a już na pewno nie w Caroline Hood. Po pierwsze dlatego, że dziewczyna jest córką jego wspólnika. Po drugie Nialla i Caroline dzieli spora różnica wieku, a osiemnastolatka chodzi jeszcze do szkoły. Los jednak sprawia, że coraz częściej się spotykają ― im lepiej zaś Niall poznaje Caroline, tym bardziej dostrzega w niej fascynującą młodą kobietę, a nie rozpuszczoną nastolatkę, za jaką ją wcześniej uważał. W pewnym momencie oboje uświadamiają sobie, że ich relacja zamienia się we flirt. Czy Niall złamie własne postanowienie i zaryzykuje utratę zaufania swojego wspólnika, mentora i przyjaciela? Czy Caroline nie przestraszy się związku ze starszym od siebie mężczyzną? Przekonacie się o tym podczas lektury tego fascynującego debiutu, który na Wattpadzie zgromadził ponad 650 tysięcy czytelników!

Krzysztof Kamil Baczyński

Krzysztof Kamil Baczyński Ur. 22 stycznia 1921 r. w Warszawie Zm. 4 sierpnia 1944 r. w Warszawie Najważniejsze dzieła: Pokolenie, Historia, Bez imienia, Dwie miłości, Z głową na karabinie Poeta, rysownik. Twórczość poetycką rozpoczął już jako uczeń gimnazjum im. Stefana Batorego w Warszawie, gdzie w 1939 r. zdał maturę. Związany ze środowiskiem młodzieży lewicowej, m.in. z organizacją Spartakus działającą półlegalnie w szkołach średnich. W czasie okupacji niemieckiej zbliżył się do ugrupowań socjalistycznych, wydających podziemne pisma Płomienie i Droga. Od 1943 r. uczestniczył w tajnych kompletach polonistycznych, w tymże roku wstąpił do Harcerskich Grup Szturmowych, które stały się zalążkiem batalionu AK Zośka oraz ukończył konspiracyjną szkołę podchorążych rezerwy. Uczestnik powstania warszawskiego; poległ w walce przy Placu Teatralnym (Pałac Blanka); w parę tygodni później zginęła w powstaniu żona poety Barbara, którą poślubił w 1942 r. Nie licząc dwóch zbiorków odbitych na hektografie w 7 egzemplarzach w 1940 r. i kilku wierszy w antologiach Pieśń niepodległa i Słowo prawdziwe, zdążył ogłosić, pod pseudonimem Jan Bugaj, dwa konspiracyjne zbiory: Wiersze wybrane (1942) i Arkusz poetycki (1944) wydane nakładem Drogi. W 2018 roku został pośmiertnie odznaczony Krzyżem Komandorskim Orderu Odrodzenia Polski. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Charles Baudelaire

Już! Sto razy słońce trysnęło już, promienne lub zasmucone, z owej bezmiernej kadzi morza, której brzegi zaledwie dają się postrzec; sto razy nurzało się znów, skrzące lub posępne, w bezmiernej kąpieli wieczoru. Od rozlicznych dni wolno nam było, zadumanym, wpatrywać się w drugą stronę firmamentu i odczytywać niebiański alfabet antypodów. I każdy z pasażerów złorzeczył i chmurnie wyrzekał. Rzekłbyś, zbliżanie się ziemi nasilało ich cierpienie. [...]Charles BaudelaireUr. 9 kwietnia 1821 r. w Paryżu Zm. 31 sierpnia 1867 r. w Paryżu Najważniejsze dzieła: (zbiory wierszy) Kwiaty zła (1857), Sztuczne raje (1860), Paryski spleen (1864); (zbiory pism estetycznych) Salon 1845, Salon 1846, Malarz życia nowoczesnego (1863), Sztuka romantyczna (1868); Moje obnażone serce (1897) Francuski poeta i krytyk sztuki, jedna z najbardziej wpływowych postaci literatury XIX w. Zaliczany do grona tzw. ,,poetów przeklętych". Ostatni romantyk (wyprowadził własne wnioski z wielowątkowego dorobku tej epoki), był jednocześnie zwolennikiem metody realistycznej w literaturze. Bliskie sobie tematy i idee odnajdowali w jego twórczości parnasiści (?sztuka dla sztuki?, ?piękno nie jest użyteczne?), wyznawcy dekadentyzmu (ból istnienia), symboliści, surrealiści czy przedstawiciele modernizmu katolickiego; w jego dorobku za równie istotne jak utwory własne uważa się przekłady wierszy Edgara Allana Poego. W 1841odbył podróż morską odwiedzając wyspy Mauritius i Reunion oraz (być może) Indie, co jako doświadczenie egzotyki wpłynęło na jego wyobraźnię poetycką. Od 1842 r. przez dwadzieścia lat był związany z pół-Francuską, pół-Afrykanką urodzoną na Haiti Jeanne Duval, aktorką i tancerką, której poświęcił wiele ze swoich najsłynniejszych wierszy (m.in. Padlina, Do Kreolki, Sed non satiata, Zapach egzotyczny, Tańcząca żmija). Jej portret w półleżącej pozie stworzył w 1862 r. Manet. Pierwsze publikacje Baudelaire'a dotyczyły malarstwa (zbiory Salon 1845 i Salon 1846) i również później zajmował się on krytyką sztuk plastycznych (w 1855r. wydał kolejny tom szkiców), a jego artykuły poświęcone Delacroix, Ingresowi czy Manetowi (Malarz życia współczesnego) należą do kanonicznych tekstów teoretycznych o sztuce. Choć nie zajmował się muzyką, był pierwszym, który docenił dzieło Wagnera. W 1848 r. Baudelaire włączył się aktywnie w rewolucję Wiosny Ludów ? o epizodzie tym zadecydowały nie tyle poglądy polityczne, ile poryw ducha i osobista niechęć do ojczyma, Jacques'a Aupicka, generała armii francuskiej. Nie najlepiej czuł się w rzeczywistości ustanowionego po upadku rewolty burżuazyjno-konserwatywnego ładu II Cesarstwa; niemal jako osobistą tragedię przeżył zarządzoną przez Napoleona III przebudowę Paryża, w wyniku której wyburzono wiele ze starej, średniowiecznej zabudowy miasta. Z powodu wydanego w 1857 r. tomu poezji Kwiaty zła autor został oskarżony o obrazę moralności, skazany na grzywnę i zmuszony do usunięcia niektórych utworów (pełne wydanie ukazało się dopiero w 1913 r.). Baudelaire obracał się w kręgu najwybitniejszych twórców epoki, takich jak Balzac, Nerval, Flaubert czy Gautier. Zostawił też wiele artykułów (pisanych często na zamówienie do gazet) o współczesnych mu twórcach literatury oraz żywych portretów kolegów po piórze w pamiętnikach Moje serce obnażone czy wydanych pośmiertnie Dziennikach poufnych. Przy tej okazji formułował swój własny system filozoficzno-estetyczny. Pierwsze, powierzchowne wrażenie każe uznać, że Baudelaire epatuje obrazami wszystkiego, co budzi obrzydzenie oraz śmiałą erotyką. Jednak nie zajmował się on obrazoburstwem dla niego samego, ale uznając, że ?świat jest słownikiem hieroglifów?, uważał, że należy dostrzec i zinterpretować wszelkie przejawy rzeczywistości, co pozwoli dosięgnąć piękna będącego absolutem istniejącego poza światem; jego teoria estetyczna naznaczona była mistycyzmem w duchu Swedenborga i platońskim idealizmem. Pierwszy tom jego wierszy charakteryzuje klasyczna forma, w którą wlana została nie poruszana dotąd tematyka, natomiast Paryski spleen jako zbiór poematów prozą stanowi krok w kierunku poezji nowoczesnej. Powszechnie uważa się, że Baudelaire zmarł na syfilis, podobnie jak jego wieloletnia kochanka, był też uzależniony od laudanum i przypuszczalnie od opium, nadużywał alkoholu, przez lata pędził życie kloszarda. W 1866 r. podczas pobytu w Belgii doznał wylewu krwi do mózgu i został częściowo sparaliżowany. Rok później zmarł w klinice w Paryżu i został pochowany na cmentarzu Montparnasse. Wydaniem pozostałych po nim pism zajęła się owdowiała powtórnie matka. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Anna Golus

Czym jest klaps? Dlaczego bijemy dzieci akurat w pośladki? W jaki sposób bite są dzieci w innych kulturach? Jakie są techniki bicia dzieci? Czy lanie może być aktem miłości? Czy i jak zmieniało się społeczne przyzwolenie na stosowanie kar cielesnych? Jaki jest stosunek Kościoła do takich kar? Jakim zmianom ulegał sposób bicia dzieci na przestrzeni wieków? Czy zawsze usprawiedliwiano kary cielesne rodzicielską miłością? Odpowiadając na te pytania, autorka opisuje historię bicia dzieci na świecie i tradycję stosowania kar cielesnych w naszym kraju, przytacza i analizuje badania opinii społecznej, cytuje swobodne wypowiedzi rodziców na forach internetowych oraz obszerne fragmenty współczesnych poradników zachęcających do wymierzania kar cielesnych. Już bez bicia? Spór o klapsa jest próbą odpowiedzi na pytanie, dlaczego tak trudno nam uznać, że również klaps jest biciem, i dlaczego, choć od 1 sierpnia 2010 roku w Polsce zabronione jest stosowanie kar cielesnych, wciąż tak wielu rodziców przyzwala na bicie dzieci w celach wychowawczych. Fragmenty książki publikowane w serwisie www.naszemaluchy.pl. WSTĘP 5 I. HISTORIA I TRADYCJA BICIA DZIECI 9 HISTORIA PRZEMOCY WOBEC DZIECI 9 TRADYCJA BICIA DZIECI 16 SPOŁECZNA AKCEPTACJA KAR CIELESNYCH 22 KARY CIELESNE NA ŚWIECIE 32 KARY FIZYCZNE W SZKOLE 38 KOŚCIÓŁ A KARY CIELESNE 42 II. TECHNIKI BICIA DZIECI 52 PRĘGI OD BIBLIJNEJ RÓZGI 52 KIEDY DZIECKO ZASŁUGUJE NA LANIE? 55 KLAPS NA GORĄCO I LANIE NA ZIMNO 62 TECHNIKA BICIA WEDŁUG DOBSONA 69 SMALLEYA INSTRUKCJA SPRAWIANIA LANIA 80 KARA JAKO DIALOG W TEORII SŁAWIŃSKIEGO 91 III. SPÓR O KLAPSA 103 POLAKÓW ROZMOWY O KLAPSIE 103 CZYM JEST KLAPS? 111 NIE BIJĘ, DAJĘ I SPRAWIAM 118 KLAPS JAK GWAŁT 122 PUPA NIE SZKLANKA? 128 KLAPS Z MIŁOŚCI 132

Już bez tabu? Ciąża w polskiej kulturze

Anna Golus

Już bez tabu? to monografia ciąży i narodzin w polskiej kulturze i literaturze. Autorka w interesujący sposób opisuje wiodącą przez skandale obyczajowe i literackie drogę od tabu obejmującego okres ciąży i poród do apoteozy ciąży i narodzin. Na kartach książki śledzimy zmiany, które zachodziły (i wciąż zachodzą) w szeroko rozumianej kulturze, oraz ich odzwierciedlenie w polskiej literaturze. W pierwszej, kulturoznawczej części monografii omówione są dotyczące ciąży i porodu przemiany społeczno obyczajowe (takie jak społeczny stosunek do kobiet w ciąży, do porodu i nowonarodzonych dzieci), rozwój medycyny (przede wszystkim takich jej dziedzin jak położnictwo czy pediatria), feministyczne poglądy na temat macierzyństwa oraz wizerunek ciąży w języku potocznym (od etymologii słów do języka e mam) i w kulturze masowej. Część druga - "(Nie)wdzięczny temat literatury" - poświęcona jest literackim obrazom ciąży i narodzin. W tej części omówione zostały zarówno książki, których głównym tematem jest zagadnienie ciąży i porodu, jak i utwory poświęcone tej problematyce jedynie częściowo. Utworów takich jest w polskiej literaturze niewiele. Przez wiele stuleci zagadnienie to było całkowicie nieobecne w literaturze. Do roku 1927, kiedy został wydany pierwszy utwór poświęcony ciąży i początkom macierzyństwa, zagadnienie to objęte było bardzo silnym tabu - podejmowanie go wywoływało skandal i wzbudzało wstręt. Na przełomie XX i XXI wieku natomiast ukazało się (aż) kilka książek podejmujących tę problematykę. Już bez tabu? to popularnonaukowa książka nie tylko bogata merytorycznie i pełna ciekawostek z wielu różnych dziedzin, ale również wciągająca jak najlepsza powieść! WSTĘP 5I. HISTORIA ZAGADNIENIA 6W UJĘCIU INTERDYSCYPLINARNYM 61. PRZEMIANY SPOŁECZNO-KULTUROWE 61.1. Ciąża 61.2. Poród 141.3. Początek życia i uczuć macierzyńskich 182. MEDYCYNA I BIOETYKA 283. PATRIARCHAT I FEMINIZM 364. ETYMOLOGIA I WSPÓŁCZESNE DYSKURSY 455. LITERATURA I KULTURA MASOWA 50II. (NIE)WDZIĘCZNY TEMAT LITERATURY 571. TABU 572. WSTRĘT 623. SKANDAL 774. APOTEOZA 864.1. Ciąża 904.2. Poród 1004.3. Fizjologia i metafizyka, czyli ?przerażająca oczywistość tajemnicy" 109ZAKOŃCZENIE 112BIBLIOGRAFIA 113 FRAGMENTWarto przyjrzeć się również językowi, jakim posługują się matki w Internecie - na forach i blogach. Matki te, same siebie nazywające e-mamami, stanowią dość liczną grupę, pod wieloma względami (przede wszystkim pod względem językowym) bardzo specyficzną. Poświęconych macierzyństwu dyskusyjnych forów internetowych jest bardzo wiele - zarówno samodzielnych, jak i tematycznych, będących częścią większych forów. Służą one wymianie doświadczeń, udzielaniu porad i wsparcia, samopomocy itp. Istnieją oddzielne fora dla kobiet ciężarnych, dla kobiet starających się o dziecko, dla matek wcześniaków, niemowląt, przedszkolaków, bliźniąt, trojaczków; oddzielne o porodzie, połogu, karmieniu piersią i butelką itd., itd. Jednym słowem - na takich forach można od innych kobiet dowiedzieć się wszystkiego, co związane jest z macierzyństwem. Jest jednak jedno ?ale" - język. E-mamy nie piszą o dzieciach - piszą o "dzieciaczkach", "skarbeczkach", "słoneczkach". Wszystkie słowa, które można zdrobnić, są zdrabniane. Ponadto do ciąży nie dochodzi w wyniku zapłodnienia, ale "zafasolkowania", a płód określany jest mianem "fasolka". Nie używa się również słów "okres" ani "miesiączka" - zastępuje się je znakiem "@" (!), co jest chyba najbardziej znamiennym przejawem specyfiki tego języka (i zarazem pewnych zahamowań forumowiczek). Kolejnym tabu jest aborcja czy nawet samoistne poronienie. Nie mówi się o tym wprost - utratę ciąży opisuje się na przykład za pomocą zdania "Mam aniołeczka w niebie".Identyczna sytuacja językowa ma miejsce na blogach - internetowych pamiętnikach opisujących dzień po dniu życie dziecka (często nawet życie płodowe - istnieją bowiem blogi poświęcone ciąży i ?fasolce w brzuszku"). Również tutaj uderza infantylizm używanego słownictwa. Razi ponadto infantylna szata graficzna - nadmiar kiczowatych błyszczących elementów, różu, postaci bajkowych itp. Co ciekawe, niektóre z tych blogów pisane są przez rodziców "w imieniu dziecka". Bardzo znamienne są też informacje zamieszczane w rubryce "O mnie", przeznaczonej na parę słów o autorze bloga. Zazwyczaj cała ta wiedza streszcza się w jednym zdaniu typu "Jestem (szczęśliwą) żoną (najwspanialszego człowieka na świecie) i (szczęśliwą) matką (najwspanialszych skarbeczków/dzieciaczków na świecie)", często podsumowanym stwierdzeniem "Czy coś więcej trzeba pisać?". Tak jakby w momencie urodzenia dziecka przestawało być ważne, kim kobieta była w przeszłości, jej zainteresowania, doświadczenie, wykształcenie... a zaczęło się liczyć tylko (!) to, że jest matką, a właściwie "e-mamą", "mamusią skarbeczków"...Współczesne matki spotykają się z tym specyficznym, infantylnym językiem nie tylko w Internecie. Podobnym językiem bowiem przemawia do nich codzienne otoczenie: rodzina, znajomi, obcy ludzie, a nawet - co może dziwić - fachowe poradniki dla rodziców. Język czasopism cechuje przede wszystkim specyficzne pomieszanie elementów terminologii medycznej/psychologicznej/eksperckiej z infantylizmem używanego słownictwa. Autorami artykułów w pismach poradnikowych są tzw. "eksperci" - lekarze, psychologowie, dietetycy itd. W ich autorytarny, fachowy żargon wpleciona jest masa zdrobnień i spieszczeń (typu "brzuszek", "maluszek", "pupcia"), co - w połączeniu z siłą autorytetu - sprawia, że niedoświadczone matki mogą poczuć się jak pozbawione własnego rozumu, bezwolne wykonawczynie niezliczonych eksperckich zaleceń (często zupełnie niewykonalnych i wywołujących u kobiet lęki i obawy typu "Nie jestem dobrą matką, bo nie czytam dziecku dwadzieścia minut dziennie, tylko piętnaście, i to niecodziennie").Pojawia się zatem pytanie, czy i jak - przy takim stanie językowym - pisać o ciąży, porodzie i wczesnym macierzyństwie? Dotychczas problem ten nie istniał - nie tylko o tym nie pisano, ale i nie mówiono. W dzisiejszych czasach, kiedy pozornie wszystkie tabu zostały już przełamane, mówienie o tym doświadczeniu, będącym specyficznym połączeniem fizjologii, metafizyki i traumy, wciąż sprawia wiele trudności. Trauma ciąży i porodu jest bagatelizowana nie tylko przez otoczenie, ale również przez matki. W życiu codziennym - w języku potocznym, na internetowych forach i blogach, w poradnikach - służy temu najczęściej infantylizacja.W dalszej części pracy zostanie ukazane, w jaki sposób literatura wykorzystuje i przetwarza te ubogie środki językowe.

Władysław Szlengel

Co czytałem umarłym Władysław Szlengel Już czas Już czas! Czas! Długo nas dniem obrachunku straszył! Mamy już dosyć modlitw i pokut. Dzisiaj Ty staniesz przed sądem naszym I będziesz czekał pokornie wyroku. Rzucim Ci w serce potężnym kamieniem Bluźniercze, straszne, krwawe oskarżenie. Ostrzem toporu, brzeszczotem szabel Wedrze się w niebo jak wieża Babel I Ty, tam w górze, wielki skazaniec, Tam w międzygwiezdnej straszliwej ciszy, Ty każde słowo nasze usłyszysz, Jak... Władysław Szlengel Ur. 1912 r. w Warszawie Zm.8 maja 1943 r. w Warszawie Najważniejsze dzieła: Co czytałem umarłym Poeta, dziennikarz, aktor estradowy, pisał również teksty kabaretowe. Przed wojną autor popularnych, nadawanych w radiu piosenek, w tym tang oraz utworów stylizowanych na gwarę warszawską, tekstów kabaretowych i rewiowych (m.in. Panna Andzia ma wychodne, Jadziem, panie Zielonka, Chodź na piwko naprzeciwko). Współpracownik czasopisma satyrycznego ,,Szpilki". Brał udział w obronie Warszawy, potem przedostał się do okupowanego przez ZSRR Białegostoku, następnie do Lwowa, a w roku 1941 powrócił do stolicy. Działalności kabaretowej nie przerwał również w getcie, współtworzył m. in. cykliczny program ,,Żywy dziennik". Najważniejszym jego dziełem powstałym w getcie jest zbiór wierszy Co czytałem umarłym, rozpowszechniany w formie różniących się od siebie zszywek maszynopisów (jeden z nich odnalazł się w latach 60. w stole z podwójnym blatem przeznaczonym do spalenia). Władysław Szlengel zginął rozstrzelany 8 maja 1943 w warszawskim getcie. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

(Już czas ukochać w sadzie...)

Bolesław Leśmian

Bolesław Leśmian Napój cienisty (Już czas ukochać w sadzie) Już czas ukochać w sadzie pustkowie bezdomne, Ptaki niebem schorzałe i drzewa ułomne, I płot, co tyle desek w złe stracił godziny, Że na trawę cień rzuca przejrzystej drabiny. Już czas ukochać wieczór z tamtej strony rzeki, I zmarłego sąsiada ogród niedaleki, I ciemność, co, nim d... Bolesław Leśmian Ur. 22 stycznia 1878 r. w Warszawie Zm. 7 listopada 1937 r. w Warszawie Najważniejsze dzieła: zbiory wierszy: Sad rozstajny (1912), Łąka (1920), Napój cienisty (1936), Dziejba leśna (1938); zbiory baśni prozą: Klechdy sezamowe (1913), Przygody Sindbada Żeglarza (1913) i Klechdy polskie Wybitny polski poeta, eseista, prozaik i tłumacz tworzący w Młodej Polsce i dwudziestoleciu międzywojennym. Pochodził ze spolszczonej inteligenckiej rodziny Lesmanów. Spokrewniony z A. Langem i J. Brzechwą. Ukończył studia prawnicze w Kijowie. Współtworzył Chimerę i Teatr Artystyczny w Warszawie. Jego poezję cechował symbolizm, sensualizm, mistycyzm, spirytyzm, zainteresowanie paranormalnością, postulowanie powrotu do natury (poeta jako człowiek pierwotny), poszukiwanie miejsca Boga w świecie, ale i egzystencjalne spory ze stwórcą. Nawiązywał do ludowości (tworząc neologizmy oraz własne mity i postaci), stylistycznie do baroku i romantyzmu, ideowo do filozofii Nietzschego i Bergsona. Mistrz wiersza sylabotonicznego. W 1933 r. został członkiem Polskiej Akademii Literatury. autor: Alicja Szulkowska Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Daria Brzezińska

"Już czytam" to książeczka, która poprzez zabawę pomoże twojemu dziecku opanować trudną sztukę czytania. W prezencie mnóstwo kolorowych naklejek.

Max Jacob

Już dość astrologii Wojujecie, o gwiazdy, samym wzrokiem waszym! Gwiazdy się skotłowały, jako pszczoły w roju, Nie zadrzemie ni jedna w długotrwałym boju. Eugenio Portefoin, szef odlewa bombę, Nie wchodź tam, Eugenio, gdzie miłość, nie praca, Z najmłodszych dziewcząt szef tam składa hekatombę, Nie wchodź tam, moja piękna, nie zawsze się wraca. Wy wojujecie, gwiazdy, nieznacznymi ślady. Jedna łza opadła z gwiazdy, W skarby wszystkie zaryłem się, z radości pijany, Komety poblask był złoto-różany. [...]Max JacobUr. 12 lipca 1876 w Quimper Zm. 5 marca 1944 w Drancy Najważniejsze dzieła: Le Cornet ? dés (poezje prozą, 1917), La Défense de Tartufe (1919), Laboratorium centralne (1921), Le Sacrifice impérial (1929), Derniers Po?mes (1945) Francuski poeta i malarz pochodzenia żydowskiego, związany z francuską cyganerią. Pod wpływem widzenia z 1909, w którym, jak twierdził, objawił mu się Chrystus, w roku 1915 przeszedł na katolicyzm (na ojca chrzestnego wybrał przyjaciela i byłego współlokatora, Pabla Picassa). Współtwórca ruchu kubistycznego w literaturze. Jego twórczość wymyka się jasnej klasyfikacji, przewijają się w niej tak motywy symboliczne, jak i surrealistyczne i dadaistyczne; tematy religijne na równi z pastiszem i groteską. Od 1921 mieszkał, z przerwami, w Saint-Benoît-sur-Loire. W lutym 1944 został aresztowany przez Gestapo. Zmarł na zapalenie płuc w obozie przejściowym w Drancy. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Daria Brzezińska

"Już liczę" to edukacyjna książeczka, która poprzez zabawę pomoże twojemu dziecku opanować trudną sztukę liczenia. W prezencie mnóstwo kolorowych naklejek.

Już lubię czytać. Część 2. Ćwiczenia w czytaniu ze zrozumieniem

B. Romeyko-Hurko

Tekst wiruje, litery zamieniają się miejscami, znikają całe wyrazy, treść wydaje się nie mieć sensu. Kręci się w głowie, boli brzuch, a gniew narasta. Nieważne, co czyta dyslektyk – każdej lekturze towarzyszy to samo. Druga część Już lubię czytać to kontynuacja popularnego zeszytu ćwiczeń dla uczniów starszych klas szkoły podstawowej, który skutecznie neutralizuje dyslektyczne trudności w czytaniu. Ćwiczenia oparto na metodzie pracy z tekstem – ANTARES. Zastosowany system poprawia technikę czytania, rozumienie i zapamiętywanie treści, sprawia, że czyta się zdecydowanie łatwiej.

Już nie będę taki szybki. Przedwczesny wytrysk - istota problemu oraz sposoby jego likwidacji

Malwina Gartner

Przedwczesny wytrysk - istota problemu oraz sposoby jego likwidacji. Martwisz się, że przedwczesny wytrysk jest Twoim problemem? Czy wiesz już, że co trzeci lub nawet co drugi mężczyzna ma ten sam kłopot co Ty? Ale teraz pytanie zasadniczej wagi, czy Ty masz z tym problem, czy może zbyt intensywnie o nim myślisz? Zaburzenie wytrysku tego typu może mieć charakter pierwotny, czyli występować już w momencie inicjacji seksualnej, ale może zostać nabyte wtórnie, np. wskutek zachowań masturbacyjnych. Wiadomo przecież, że onanizując się, dążysz do jak najszybszego rozładowania napięcia i w ten sposób wytwarzasz u siebie fizjologiczny mechanizm wytrysku. Podczas współżycia z partnerką nie jesteś w stanie nad tym zapanować, bo Twój organizm zapamiętał pewien wzorzec i robi to, czego go nauczyłeś. To taki negatywny trening. Wszystko zatem leży w Twojej psychice i musisz wiedzieć, że podłoże psychogenne dotyczy 90% przypadków, a więc 9 na 10 czytelników. Jak bardzo pomoże Ci ta publikacja? * Poznasz przyczyny powstawania problemu. * Dowiesz się, jakie są pozamedyczne sposoby rozwiązania problemu przedwczesnego wytrysku. * Odkryjesz techniki, jakie możesz stosować, by wytrenować pożądane zachowanie Twojego organizmu. * Poznasz prezerwatywy przedłużające stosunek i inne środki, które mogą Ci pomóc. * Dowiesz się, jakie są medyczne sposoby rozwiązania problemu i czego się spodziewać podczas ewentualnej wizyty u seksuologa.

Jurij Zawadski

[BLURBY] Oto ciało, oto słowo. Poeta rozgaszcza się w polszczyźnie z rozmachem. Jest w tym zarazem doskonałe opanowanie języka, jak i interesująco realizowane przesunięcia w nim. Futurystyczna praca w słowie służy nie tylko eksperymentowi, służy czuciu. Ta książka ćwiczy wyobraźnię, jest też jak tafla wody w głębokiej studni, w której lustro można wpatrywać się bez końca, a rzucone w głąb słowo - echem - wraca, wraca, wraca. Małgorzata Lebda *** Kiedy świat zidiocieje do reszty, Zawadski chwyci nas za bary i wrzaśnie na całe gardło: kochajmy się jak wariaci, teraz i zawsze, na wojnie i kiedy nie boli. Marcin Gaczkowski *** Granice czekają, aż się je przekroczy. Nie tylko te między państwami, ale i wszystkie inne, językowe i ludzkie też. I Jurij Zawadski te granice przekracza, wchodzi do języka polskiego z zewnątrz, pozdrawiając Aleksandra Wata, przedostaje się przez wszystkie możliwe szczeliny, a potem rozciąga ten język od środka, eksploatuje składnię i funduje nam powtórzenia rodem ze starożytnych eposów przy akompaniamencie niepokojącej melodii, gęstej jak melasa, jak mantra. Agata Puwalska

Amber Smith

Bestseller New York Timesa. Eden była zawsze dobra w byciu dobrą. Pójście do liceum tego nie zmieniło. Zmienił ją gwałt. Pewnego wieczoru najlepszy przyjaciel jej brata niemal członek rodziny sprawia, że świat Eden wywraca się do góry nogami. To, co kiedyś wydawało się proste, teraz się komplikuje. To, co kiedyś wydawało się prawdą, teraz jest kłamstwem. Ci, których kiedyś kochała, teraz budzą wyłącznie nienawiść. Nic już nie ma sensu. Dziewczyna wie, że powinna powiedzieć komuś o tym, co się stało, ale nie jest w stanie tego zrobić, więc ukrywa to w sobie głęboko. Ukrywa też to, kim kiedyś była. Podzielona na cztery części powieść jest historią o zmaganiu się z traumą, ale też opowieścią o sile młodej dziewczyny, która doświadcza licznych rozczarowań i nieznośnego bólu wchodzenia w dorosłość, pierwszej miłości i pierwszych zawodów miłosnych, utraty i odbudowywania przyjaźni. A przy okazji po prostu próbuje przetrwać.

Krzysztof Kamil Baczyński

Krzysztof Kamil Baczyński Juwenilia II Już nie pamiętam Już nie pamiętam, jak las szumi śniegiem, jak słońce złotem w ciszę lasu pryska, kiedy płaszczyzna obłąkana biegiem ucieka pędem szalona i śliska. Już nie pamiętam gór ogromnych wiecznią i nocy gęstej, gwiazdami nabitej, i pól płaszczyzny bezmiernej konaniem, śniegiem zmierzchnącej i puchem skro-litej. Już nie pamiętam, ja... Krzysztof Kamil Baczyński Ur. 22 stycznia 1921 r. w Warszawie Zm. 4 sierpnia 1944 r. w Warszawie Najważniejsze dzieła: Pokolenie, Historia, Bez imienia, Dwie miłości, Z głową na karabinie Poeta, rysownik. Twórczość poetycką rozpoczął już jako uczeń gimnazjum im. Stefana Batorego w Warszawie, gdzie w 1939 r. zdał maturę. Związany ze środowiskiem młodzieży lewicowej, m.in. z organizacją Spartakus działającą półlegalnie w szkołach średnich. W czasie okupacji niemieckiej zbliżył się do ugrupowań socjalistycznych, wydających podziemne pisma Płomienie i Droga. Od 1943 r. uczestniczył w tajnych kompletach polonistycznych, w tymże roku wstąpił do Harcerskich Grup Szturmowych, które stały się zalążkiem batalionu AK Zośka oraz ukończył konspiracyjną szkołę podchorążych rezerwy. Uczestnik powstania warszawskiego; poległ w walce przy Placu Teatralnym (Pałac Blanka); w parę tygodni później zginęła w powstaniu żona poety Barbara, którą poślubił w 1942 r. Nie licząc dwóch zbiorków odbitych na hektografie w 7 egzemplarzach w 1940 r. i kilku wierszy w antologiach Pieśń niepodległa i Słowo prawdziwe, zdążył ogłosić, pod pseudonimem Jan Bugaj, dwa konspiracyjne zbiory: Wiersze wybrane (1942) i Arkusz poetycki (1944) wydane nakładem Drogi. W 2018 roku został pośmiertnie odznaczony Krzyżem Komandorskim Orderu Odrodzenia Polski. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Jolanta Poźniak

Dwie kobiety, dwa światy - na pozór tak od siebie różne, a jednak łączy je coś, co nie daje spokoju. Głęboka blizna na psychice tak mocno wryta w podświadomość, że nie daje oddychać. Czy pomogą sobie, gdy ich drogi się skrzyżują? Czy ich zadawniony ból odnajdzie ukojenie? Weronika i Barbara - zajrzyjcie w ich świat. Książka podejmuje problem traumy z jaką zmaga się osoba dorosła, która jako dziecko była ofiarą gwałtów dokonywanych przez osoby najbliższe i tego, że wymazanie z pamięci nie jest lekarstwem i nie przynosi ukojenia. Każdą traumę trzeba przepracować, by wyzbyć się poczucia winy, jakim dziecko obarcza samo siebie, nie rozumiejąc dramatu, jaki je spotyka. I to, że po takich przeżyciach człowiek nie potrafi odnaleźć się w normalnym związku, nie potrafi po prostu kochać, choć rozpaczliwie pragnie miłości.

Anna Sakowicz

Joanna potrafi zaskakiwać zarówno siebie, jak i najbliższych. Jest narzeczoną Artura, iskrzy między nią a Jaromirem, w dodatku pojawia się kolejny zagadkowy mężczyzna. Pomimo wątpliwości, bohaterka zaczyna urzeczywistniać swoje marzenia. Przeprowadza się na Kociewie i podejmuje decyzję o uruchomieniu kawiarni w lokalu, z którym wiążą się pewne tajemnice. Nadal pracuje jako wolontariuszka w hospicjum dla dzieci. Pisze dla nich bajki. Wkrótce zgłasza się poważny wydawca, który chce je opublikować, ale stawia warunki... Nowa powieść Anny Sakowicz jest historią o dojrzałej, potarganej przez życie kobiecie, która pragnie stworzyć prawdziwy dom z właściwym partnerem.

Już nie wiem, co poza mną było

Kazimierz Przerwa-Tetmajer

Już nie wiem, co poza mną było... Już nie wiem, co poza mną było — czy żyłem kiedy?... czy kochałem?... Zda mi się, stoję za mogiłą — cóż w tej mogile pochowałem? Czy pochowałem jakie kwiaty? Czy pochowałem złote rzeczy? Nie wiem — to jakieś dawne światy, stracone z mego serca pieczy. [...]Kazimierz Przerwa-Tetmajer Ur. 12 lutego 1865 w Ludźmierzu Zm. 18 stycznia 1940 w Warszawie Najważniejsze dzieła: Na Skalnym Podhalu (1910), Legenda Tatr (1912); wiersze: Eviva l'arte; Hymn do Nirwany; Koniec wieku XIX; Prometeusz; Lubię, kiedy kobieta; Widok ze Świnicy do Doliny Wierchcichej; Pieśń o Jaśku zbójniku; List Hanusi. Poeta, jeden z czołowych przedstawicieli polskiego modernizmu (Młodej Polski); spośród jego obfitej twórczości poetyckiej najistotniejsze dla historii literatury pozostają wiersze z drugiej (1894), trzeciej (1898) i czwartej (1900) serii Poezji, oddające ducha dziewiętnastowiecznego dekadentyzmu, pesymizmu egzystencjalnego, a także fascynacji myślą Schopenhauera i Nietzschego oraz mitologią i filozofią indyjską, które właściwe było pokoleniu Tetmajera, szczególnie młodopolskiej bohemie. Tetmajer zasłynął ponadto jako autor śmiałych erotyków, a także piewca górskiej przyrody Tatr i popularyzator folkloru podhalańskiego; pisał również dramaty (Zawisza Czarny, Rewolucja, Judasz), nowele i powieści (Ksiądz Piotr; Na Skalnym Podhalu; Legenda Tatr; Z wielkiego domu; Panna Mery). Był przyrodnim bratem Włodzimierza Tetmajera, stanowił prototyp postaci Poety z Wesela Wyspiańskiego. Jego ojciec, Adolf Tetmajer, brał udział w powstaniu listopadowym i styczniowym; matka, Julia Grabowska, należała do tzw. koła entuzjastek, literatek skupionych wokół Narcyzy Żmichowskiej. Podczas studiów na Wydziale Filozoficznym Uniwersytetu Jagiellońskiego (1884-1886) zaprzyjaźnił się z Lucjanem Rydlem, Stanisławem Estreicherem i Ferdynandem Hoesickiem. Zajmował się twórczością poetycką i pracą dziennikarską w "Kurierze Polskim" (współredaktor 1989--93), "Tygodniku Ilustrowanym", "Kurierze Warszawskim" i krakowskim "Czasie". Przez wiele lat pełnił funkcję sekretarza Adama Krasińskiego (wnuka Zygmunta, zajmującego się wydawaniem spuścizny autora Nie-Boskiej komedii) i w tej roli przebywał w Heidelbergu (1895). W czasie I wojny światowej był związany z legionami Piłsudskiego (redagował pismo "Praca Narodowa"); po wojnie wdał się w spór polsko-czechosłowacki o linię graniczną w Tatrach, był organizatorem Komitetu Obrony Spisza, Orawy i Podhala oraz prezesem Komitetu Obrony Kresów Południowych. W 1921 został prezesem Towarzystwa Literatów i Dziennikarzy Polskich, a w 1934 członkiem honorowym Polskiej Akademii Literatury. Drugą połowę życia poety naznaczyła choroba. Powikłania wywołane kiłą doprowadziły najpierw do zaburzeń psychicznych (które ujawniły się już podczas obchodów 25-lecia jego twórczości w 1912 r.), a w późniejszym czasie do utraty wzroku. Pod koniec życia Tetmajer egzystował dzięki ofiarności społecznej, umożliwiono mu mieszkanie w Hotelu Europejskim w Warszawie, skąd został eksmitowany w styczniu 1940 r. przez okupacyjne władze niemieckie. Zmarł w Szpitalu Dzieciątka Jezus z powodu nowotworu przysadki mózgowej oraz niewydolności krążenia. Jest pochowany na Cmentarzu Zasłużonych w Zakopanem; na warszawskich Powązkach znajduje się jego symboliczny grób. Przeczytaj artykuł o autorze w Wikipedii Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.