Видавець: Helion

Cyberbezpieczeństwo i strategie blue teamów. Walka z cyberzagrożeniami w Twojej organizacji

Kunal Sehgal, Nikolaos Thymianis

Cyberbezpieczeństwo w bashu. Jak za pomocą wiersza poleceń prowadzić działania zaczepne i obronne

Paul Troncone, Carl Albing Ph. D.

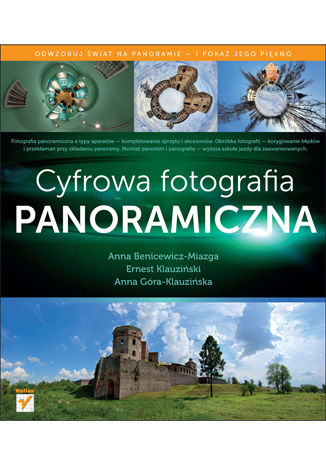

Cyfrowa fotografia panoramiczna

Anna Benicewicz-Miazga, Ernest Klauzinski, Anna Góra