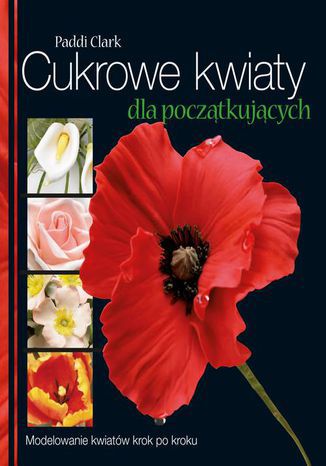

Poradniki zawodowe i specjalistyczne

Cukrowe kwiaty dla początkujących

Paddi Clark

Jeśli jeszcze nigdy nie pracowałeś z lukrem plastycznym albo jeśli chcesz rozwinąć swoje umiejętności w modelowaniu kwiatów, skorzystaj z ogromnej wiedzy Paddi Clark, która pomoże ci tworzyć bardzo realistyczne kwiatowe kompozycje. Jeżeli odkryłeś właśnie nową pasję w postaci modelowania z lukru plastycznego lub szukasz satysfakcjonującego hobby, Cukrowe kwiaty dla początkujących stanowią świetny początek! Zarówno nowicjusze jak i ci bardziej doświadczeni amatorzy skorzystają na szczegółowych fotografiach, rysunkach i szablonach tak rzeczywistych kwiatów, jak i tych istniejących tylko w krainie słodkości. Czytelnik będzie za każdym razem chętnie tworzył realistyczne kwiaty i rośliny. Kwiaty zebrano w 11 imponujących projektach, od prostych eleganckich kompozycji po bardziej zróżnicowane. Cechują je naturalne barwy i kształty. Dzięki przystępnemu i przyjaznemu podejściu do uczenia innych Paddi doskonale poradziła sobie z zadaniem napisania książki o modelowaniu kwiatów. Na co dzień uczy w Squires Kitchen International School of Cake Decorating w Farnham. Więcej informacji o niej znajdziesz na stronie www.squires-school.co.uk.

Cyber Resilience. A Comprehensive Guide to Understanding and Implementing Cybersecurity Principles

IT Governance Publishing, Alan Calder

In today’s rapidly evolving digital landscape, cybersecurity is essential for protecting organizations from cyber threats. This book provides a thorough guide to building cyber resilience, starting with an in-depth understanding of the ever-changing cyber threat landscape. It covers foundational principles such as risk management, security controls, and defense-in-depth strategies, giving readers the knowledge needed to secure digital systems effectively.The book then delves into actionable cybersecurity controls, offering insights on asset management, identity and access control, encryption, and incident response management. Each section includes practical tips for implementation, ensuring that readers can apply these strategies in real-world scenarios. The goal is to help organizations not only understand cybersecurity but also to establish robust security policies and protocols to prevent and mitigate potential risks.Finally, the book emphasizes the importance of continual improvement and monitoring to maintain a resilient cybersecurity framework. It highlights the need for regular audits, vulnerability scanning, and staff training to adapt to new threats. By the end, readers will be equipped to build and sustain a resilient cybersecurity strategy that ensures long-term protection and business continuity.

Gourav Nagar, Shreyas Kumar, Rohit Ghai

Gain a strategic edge in cybersecurity by mastering the systematic approach to identifying and responding to cyber threats through a detailed exploration of the cyber kill chain framework. This guide walks you through each stage of the attack, from reconnaissance and weaponization to exploitation, command and control (C2), and actions on objectives. Written by cybersecurity leaders Gourav Nagar, Director of Information Security at BILL Holdings, with prior experience at Uber and Apple, and Shreyas Kumar, Professor of Practice at Texas A&M, and former expert at Adobe and Oracle, this book helps enhance your cybersecurity posture. You’ll gain insight into the role of threat intelligence in boosting the cyber kill chain, explore the practical applications of the framework in real-world scenarios, and see how AI and machine learning are revolutionizing threat detection. You’ll also learn future-proofing strategies and get ready to counter sophisticated threats like supply chain attacks and living-off-the-land attacks, and the implications of quantum computing on cybersecurity.By the end of this book, you’ll have gained the strategic understanding and skills needed to protect your organization's digital infrastructure in the ever-evolving landscape of cybersecurity.*Email sign-up and proof of purchase required.

Joshua Mason

In today’s increasingly connected world, cybersecurity touches every aspect of our lives, yet it remains a mystery to most. This beginner’s guide pulls back the curtain on how cybersecurity really works, revealing what professionals do to keep us safe. Learn how cyber threats emerge, how experts counter them, and what you can do to protect yourself online.Perfect for business leaders, tech enthusiasts, and anyone curious about digital security, this book delivers insider knowledge without the jargon. This edition also explores cybersecurity careers, AI/ML in cybersecurity, and essential skills that apply in both personal and professional contexts.Air Force pilot turned cybersecurity leader Joshua Mason shares hard-won insights from his unique journey, drawing on years of training teams and advising organizations worldwide. He walks you through the tools and strategies used by professionals, showing how expert practices translate into real-world protection. With up-to-date information of the latest threats and defenses, this cybersecurity book is both an informative read and a practical guide to staying secure in the digital age.*Email sign-up and proof of purchase required.

Tim Rains, Jeff Jones

Designing a cybersecurity strategy that actually works is difficult when threats evolve faster than budgets, teams, and tools. This book helps security leaders cut through noise by focusing on how organizations are compromised, which strategies succeed, and how to measure outcomes.Written by Tim Rains, a former Global Chief Security Advisor at Microsoft and senior security leader at AWS and Fortune-scale enterprises, this edition expands on the previous editions with major updates and new chapters. You will learn how threat intelligence, attack-centric security, intrusion kill chains, and MITRE ATT&CK can help defenders design stronger strategies.New and expanded content covers ransomware, API security, “living off the land” attacks, resilience as a cybersecurity strategy, and the security of AI systems alongside practical guidance on using AI to improve security outcomes. This book takes a practical, evidence-based approach to cybersecurity strategy, helping you assess trade-offs, avoid costly missteps, and communicate clearly with executives and boards.By the end of this book, you’ll be able to evaluate cybersecurity strategies more effectively, improve enterprise defenses, and communicate security priorities clearly to executives and boards.

Cyfryzacja procesów zarządzania w spółdzielni i wspólnocie

Praca zbiorowa

E-book "Cyfryzacja procesów zarządzania w spółdzielni i wspólnocie" to praktyczne kompendium wiedzy dla zarządców nieruchomości, którzy chcą wdrożyć nowoczesne rozwiązania. Dowiesz się, jak usprawnić komunikację, zarządzanie dokumentacją, rozliczenia oraz podejmowanie decyzji w środowisku cyfrowym. To niezbędnik dla każdego, kto chce działać sprawniej i bardziej transparentnie. . Zobaczysz, jak AI może wspierać Cię w codziennych praca oraz dowiedz się, do czego nie możesz jej wykorzystywać.

Części podziemne budynków wykonanych z betonu wodoszczelnego. Uszczelnianie miejsc newralgicznych

Barbara Francke

Przedmiotem opracowania są warunki wykonania i odbioru uszczelnień miejsc newralgicznych części podziemnych budynków i budowli, których płyta denna i ściany piwnic wykonane są z betonu o stopniu wodoszczelności co najmniej W8. Powyższe warunki uzupełniono o zalecenia dotyczące: sposobu odprowadzenia wody z powierzchni posadzki w części podziemnej budynku oraz klasyfikacji stosowanych przy projektowaniu betonu przewidzianego do montażu tych uszczelnień, bez zasad i metod oceny betonu w warstwach konstrukcyjnych. Niniejszy zeszyt warunków technicznych obejmuje wymagania dotyczące: dokumentacji technicznej, warunków wprowadzania do obrotu i stosowania materiałów uszczelniających miejsca newralgiczne części podziemnych budynków i budowli, wykonywania uszczelnień miejsc newralgicznych części podziemnych budynków oraz kryteriów odbioru wykonanych robót. Roboty uszczelniające omówione w zeszycie powinny być wykonywane przez profesjonalne, przeszkolone brygady robocze. Podane zalecenia nie są obligatoryjne, ale powinny stanowić pomoc dla projektantów, wykonawców robót uszczelniających oraz inspektorów nadzoru, natomiast podane wartości wymagań mogą być traktowane jako pomoc przy ocenie poszczególnych robót pod kątem ich poprawności technicznej.

Czy Kopciuszek musi być dziewczyną? Edukacja polonistyczna bez schematów rodzajowych

Karolina Kwak

Imponuje tu szczególna umiejętność wyważania sądów, powstrzymywania się od jednoznacznych konkluzji i rozstrzygnięć, rezygnacji ze stylistyki ataku, walki, agresji, co przekłada się bezpośrednio na sytuację szkolną i tworzy realną szansę na przełamanie bariery potocznych uprzedzeń związanych z problemem płci społeczno-kulturowej, a w konsekwencji i szansę na przełamanie tych uprzedzeń wśród uczniów. Strategię działań, jaką proponuje się w tej pracy, można by nazwać w najogólniejszym sensie strategią różnego typu i rodzaju działań rozbudzających i poszerzających przestrzeń uczniowskiej empatii; działań inicjujących pragnienie uważniejszego przyjrzenia się sobie i innym ludziom, prowadzących w konsekwencji do niezgody na ograniczenie możliwości rozwojowych człowieka i wszelkie wykluczenia. z recenzji prof. dr hab. Grażyny Tomaszewskiej Autorka raz po raz formułuje refleksje o randze edukacyjnych wielkich idei i formie kunsztownych sentencji. Muszę przyznać, że nieczęsto zdarza mi się napotykać w rozprawach edukacyjnych (w obszarze polskiego dyskursu) tak zdecydowane, fundamentalnie ważne i tak zgrabnie skreślone myśli.Na własne oczy widzimy (w komentarzach i rysunkach dzieci) proces dookreślania siebie, własnego światoodczucia, wizji rzeczywistości, które wyzwala dydaktycznie zaaranżowane spotkanie z literaturą. Dodajmy – literaturą z kręgu dawnego i współczesnego piśmiennictwa dla dzieci i młodzieży, a więc taką, której filozoficzny, formacyjny charakter bywa kwestionowany, zwłaszcza w konfrontacji z tym samym wymiarem przypisywanym arcydziełom. z recenzji dr. hab. Witolda Bobińskiego