Categories

Ebooks

-

Business and economy

- Bitcoin

- Businesswoman

- Coaching

- Controlling

- E-business

- Economy

- Finances

- Stocks and investments

- Personal competence

- Computer in the office

- Communication and negotiation

- Small company

- Marketing

- Motivation

- Multimedia trainings

- Real estate

- Persuasion and NLP

- Taxes

- Social policy

- Guides

- Presentations

- Leadership

- Public Relation

- Reports, analyses

- Secret

- Social Media

- Sales

- Start-up

- Your career

- Management

- Project management

- Human Resources

-

For children

-

For youth

-

Education

-

Encyclopedias, dictionaries

-

E-press

- Architektura i wnętrza

- Health and Safety

- Biznes i Ekonomia

- Home and garden

- E-business

- Ekonomia i finanse

- Esoterecism

- Finances

- Personal finance

- Business

- Photography

- Computer science

- HR & Payroll

- For women

- Computers, Excel

- Accounts

- Culture and literature

- Scientific and academic

- Environmental protection

- Opinion-forming

- Education

- Taxes

- Travelling

- Psychology

- Religion

- Agriculture

- Book and press market

- Transport and Spedition

- Healthand beauty

-

History

-

Computer science

- Office applications

- Data bases

- Bioinformatics

- IT business

- CAD/CAM

- Digital Lifestyle

- DTP

- Electronics

- Digital photography

- Computer graphics

- Games

- Hacking

- Hardware

- IT w ekonomii

- Scientific software package

- School textbooks

- Computer basics

- Programming

- Mobile programming

- Internet servers

- Computer networks

- Start-up

- Operational systems

- Artificial intelligence

- Technology for children

- Webmastering

-

Other

-

Foreign languages

-

Culture and art

-

School reading books

-

Literature

- Antology

- Ballade

- Biographies and autobiographies

- For adults

- Dramas

- Diaries, memoirs, letters

- Epic, epopee

- Essay

- Fantasy and science fiction

- Feuilletons

- Work of fiction

- Humour and satire

- Other

- Classical

- Crime fiction

- Non-fiction

- Fiction

- Mity i legendy

- Nobelists

- Novellas

- Moral

- Okultyzm i magia

- Short stories

- Memoirs

- Travelling

- Narrative poetry

- Poetry

- Politics

- Popular science

- Novel

- Historical novel

- Prose

- Adventure

- Journalism, publicism

- Reportage novels

- Romans i literatura obyczajowa

- Sensational

- Thriller, Horror

- Interviews and memoirs

-

Natural sciences

-

Social sciences

-

School textbooks

-

Popular science and academic

- Archeology

- Bibliotekoznawstwo

- Cinema studies

- Philology

- Polish philology

- Philosophy

- Finanse i bankowość

- Geography

- Economy

- Trade. World economy

- History and archeology

- History of art and architecture

- Cultural studies

- Linguistics

- Literary studies

- Logistics

- Maths

- Medicine

- Humanities

- Pedagogy

- Educational aids

- Popular science

- Other

- Psychology

- Sociology

- Theatre studies

- Theology

- Economic theories and teachings

- Transport i spedycja

- Physical education

- Zarządzanie i marketing

-

Guides

-

Game guides

-

Professional and specialist guides

-

Law

- Health and Safety

- History

- Road Code. Driving license

- Law studies

- Healthcare

- General. Compendium of knowledge

- Academic textbooks

- Other

- Construction and local law

- Civil law

- Financial law

- Economic law

- Economic and trade law

- Criminal law

- Criminal law. Criminal offenses. Criminology

- International law

- International law

- Health care law

- Educational law

- Tax law

- Labor and social security law

- Public, constitutional and administrative law

- Family and Guardianship Code

- agricultural law

- Social law, labour law

- European Union law

- Industry

- Agricultural and environmental

- Dictionaries and encyclopedia

- Public procurement

- Management

-

Tourist guides and travel

- Africa

- Albums

- Southern America

- North and Central America

- Australia, New Zealand, Oceania

- Austria

- Asia

- Balkans

- Middle East

- Bulgary

- China

- Croatia

- The Czech Republic

- Denmark

- Egipt

- Estonia

- Europe

- France

- Mountains

- Greece

- Spain

- Holand

- Iceland

- Lithuania

- Latvia

- Mapy, Plany miast, Atlasy

- Mini travel guides

- Germany

- Norway

- Active travelling

- Poland

- Portugal

- Other

- Przewodniki po hotelach i restauracjach

- Russia

- Romania

- Slovakia

- Slovenia

- Switzerland

- Sweden

- World

- Turkey

- Ukraine

- Hungary

- Great Britain

- Italy

-

Psychology

- Philosophy of life

- Kompetencje psychospołeczne

- Interpersonal communication

- Mindfulness

- General

- Persuasion and NLP

- Academic psychology

- Psychology of soul and mind

- Work psychology

- Relacje i związki

- Parenting and children psychology

- Problem solving

- Intellectual growth

- Secret

- Sexapeal

- Seduction

- Appearance and image

- Philosophy of life

-

Religion

-

Sport, fitness, diets

-

Technology and mechanics

Audiobooks

-

Business and economy

- Bitcoin

- Businesswoman

- Coaching

- Controlling

- E-business

- Economy

- Finances

- Stocks and investments

- Personal competence

- Communication and negotiation

- Small company

- Marketing

- Motivation

- Real estate

- Persuasion and NLP

- Taxes

- Social policy

- Guides

- Presentations

- Leadership

- Public Relation

- Secret

- Social Media

- Sales

- Start-up

- Your career

- Management

- Project management

- Human Resources

-

For children

-

For youth

-

Education

-

Encyclopedias, dictionaries

-

E-press

-

History

-

Computer science

-

Other

-

Foreign languages

-

Culture and art

-

School reading books

-

Literature

- Antology

- Ballade

- Biographies and autobiographies

- For adults

- Dramas

- Diaries, memoirs, letters

- Epic, epopee

- Essay

- Fantasy and science fiction

- Feuilletons

- Work of fiction

- Humour and satire

- Other

- Classical

- Crime fiction

- Non-fiction

- Fiction

- Mity i legendy

- Nobelists

- Novellas

- Moral

- Okultyzm i magia

- Short stories

- Memoirs

- Travelling

- Poetry

- Politics

- Popular science

- Novel

- Historical novel

- Prose

- Adventure

- Journalism, publicism

- Reportage novels

- Romans i literatura obyczajowa

- Sensational

- Thriller, Horror

- Interviews and memoirs

-

Natural sciences

-

Social sciences

-

Popular science and academic

-

Guides

-

Professional and specialist guides

-

Law

-

Tourist guides and travel

-

Psychology

- Philosophy of life

- Interpersonal communication

- Mindfulness

- General

- Persuasion and NLP

- Academic psychology

- Psychology of soul and mind

- Work psychology

- Relacje i związki

- Parenting and children psychology

- Problem solving

- Intellectual growth

- Secret

- Sexapeal

- Seduction

- Appearance and image

- Philosophy of life

-

Religion

-

Sport, fitness, diets

-

Technology and mechanics

Videocourses

-

Data bases

-

Big Data

-

Biznes, ekonomia i marketing

-

Cybersecurity

-

Data Science

-

DevOps

-

For children

-

Electronics

-

Graphics/Video/CAX

-

Games

-

Microsoft Office

-

Development tools

-

Programming

-

Personal growth

-

Computer networks

-

Operational systems

-

Software testing

-

Mobile devices

-

UX/UI

-

Web development

-

Management

Podcasts

Security automation is one of the most interesting skills to have nowadays. Ansible allows you to write automation procedures once and use them across your entire infrastructure. This book will teach you the best way to use Ansible for seemingly complex tasks by using the various building blocks available and creating solutions that are easy to teach others, store for later, perform version control on, and repeat.We’ll start by covering various popular modules and writing simple playbooks to showcase those modules. You’ll see how this can be applied over a variety of platforms and operating systems, whether they are Windows/Linux bare metal servers or containers on a cloud platform. Once the bare bones automation is in place, you’ll learn how to leverage tools such as Ansible Tower or even Jenkins to create scheduled repeatable processes around security patching, security hardening, compliance reports, monitoring of systems, and so on. Moving on, you’ll delve into useful security automation techniques and approaches, and learn how to extend Ansible for enhanced security. While on the way, we will tackle topics like how to manage secrets, how to manage all the playbooks that we will create and how to enable collaboration using Ansible Galaxy. In the final stretch, we’ll tackle how to extend the modules of Ansible for our use, and do all the previous tasks in a programmatic manner to get even more powerful automation frameworks and rigs.

Corey Charles Sr., Frank McMahon

Designed to address the most common pain point for security teams—scalability—Security Automation with Python leverages the author’s years of experience in vulnerability management to provide you with actionable guidance on automating security workflows to streamline your operations and improve your organization’s overall security posture.What makes this book stand out is its hands-on approach. You won’t just learn theoretical concepts—you’ll apply Python-based automation techniques directly to real-world scenarios. Whether you're automating vulnerability scans, managing firewall rules, or responding to security incidents, this book provides clear examples and use cases, breaking down complex topics into easily digestible steps. With libraries like Paramiko, Requests, and PyAutoGUI, you’ll automate everything from network scanning and threat intelligence gathering to system patching and alert management. Plus, this book focuses heavily on practical tips for error handling, scaling automation workflows, and integrating Python scripts into larger security infrastructures.By the end of this book, you'll have developed a set of highly valuable skills, from creating custom automation scripts to deploying them in production environments, and completed projects that can be immediately put to use in your organization.

Security CCNA 210-260. Zostań administratorem sieci komputerowych Cisco

Nie pozwól, by sieć wymknęła Ci się z rąk! Uwierzytelnianie i hasła, czyli jak wstępnie zabezpieczyć sieć i urządzenia Systemy IPS i szyfrowanie danych, czyli jak wytoczyć cięższe działa Zapory ogniowe i listy ACL, czyli jak bezwzględnie walczyć z intruzami Bezpieczeństwo sieci komputerowych to temat, którego nie da się zgłębić do końca. Systemy informatyczne bezustannie ewoluują, a utalentowany haker złamie najbardziej wyrafinowane zabezpieczenia. Jednak nie ma co załamywać rąk. Ta książka powstała po to, by pomóc Ci zabezpieczyć Twoją sieć tak dokładnie, jak to możliwe. Na tym etapie powinieneś wiedzieć, jak działają podstawowe technologie wykorzystywane w sieciach. Jeśli jeszcze tego nie wiesz, warto zapoznać się najpierw z pozycją CCNA 200-120. Zostań administratorem sieci komputerowych Cisco. W opisanej tu historii odegrasz kolejno rolę obserwatora, włamywacza i administratora bezpieczeństwa. Poznasz teorię, potem zastosujesz ją, by włamać się do sieci, a na końcu zabezpieczysz tę sieć. Dowiesz się stąd, jak ochronić całą sieć wraz z urządzeniami peryferyjnymi. Zobaczysz, jak wykorzystać różne protokoły uwierzytelniania, listy kontroli dostępu, firewalle systemowe i zewnętrzne oraz systemy IPS. Odkryjesz, na czym polega dobre szyfrowanie i jak zabezpieczyć komunikację przez skonfigurowanie sieci VPN. Zapoznasz się także bliżej z kwestią rejestrowania i raportowania niepożądanych zdarzeń. Wiedza zawarta w tej książce pozwoli Ci zdać egzamin na certyfikat Cisco CCNA Security, ale przede wszystkim zabezpieczyć Twoją sieć na mistrzowskim poziomie! Podstawy bezpieczeństwa sieci Lokalne zabezpieczanie urządzeń Działanie i wykorzystanie RADIUS i TACACS+ Sposoby zabezpieczania warstwy 2 modelu ISO OSI Listy ACL IPv4 ACL w sieci IPv6 Zapora i jej zastosowanie w oparciu o IOS Zapora ogniowa oparta na urządzeniu Cisco ASA Systemy IPS (Intrusion Prevention System) Konfiguracja szyfrowania i sieci VPN Logowanie zdarzeń, raportowanie i zarządzanie bezpieczeństwem sieci za pomocą 802.1x Administrowanie przez zabezpieczanie!

Rajneesh Gupta, Santiago Bassett

Strengthen your cybersecurity posture with Wazuh’s powerful security monitoring and compliance capabilities.Security Monitoring with Wazuh is a comprehensive, hands-on guide that helps you deploy, configure, and optimize Wazuh to detect threats, automate incident response, and enforce compliance. With real-world use cases, step-by-step configurations, and tool integrations, this book equips you to build an enterprise-grade defense system.You'll begin by setting up an Intrusion Detection System (IDS) using Wazuh and integrating Suricata to monitor network and host-based threats. Moving forward, you'll explore malware detection, vulnerability assessment, and security automation with SOAR. The book also covers threat intelligence, incident response, and proactive threat hunting, helping you detect and mitigate cybersecurity risks effectively.Beyond detection, you'll enforce compliance with industry standards such as MITRE ATT&CK, PCI DSS, and GDPR, ensuring regulatory adherence and security best practices. By integrating Wazuh with TheHive, Cortex, MISP, and other security tools, you'll streamline threat analysis and response.By the end of this book, you'll master Wazuh's full potential, enabling you to deploy, manage, and enhance security monitoring across your infrastructure—from on-premises to cloud environments.

Benjamin Kovacevic, Nicholas Dicola

What your journey will look likeWith the help of this expert-led book, you’ll become well versed with SOAR, acquire new skills, and make your organization's security posture more robust.You’ll start with a refresher on the importance of understanding cyber security, diving into why traditional tools are no longer helpful and how SOAR can help.Next, you’ll learn how SOAR works and what its benefits are, including optimized threat intelligence, incident response, and utilizing threat hunting in investigations.You’ll also get to grips with advanced automated scenarios and explore useful tools such as Microsoft Sentinel, Splunk SOAR, and Google Chronicle SOAR.The final portion of this book will guide you through best practices and case studies that you can implement in real-world scenarios.By the end of this book, you will be able to successfully automate security tasks, overcome challenges, and stay ahead of threats.

Weimin Sun, Xun (Brian) Wu, Angela Kwok

The failure of initial coin offerings (ICOs) is no accident, as most ICOs do not link to a real asset and are not regulated. Realizing the shortcomings of ICOs, the blockchain community and potential investors embraced security token offerings (STOs) and stablecoins enthusiastically.In this book, we start with an overview of the blockchain technology along with its basic concepts. We introduce the concept behind STO, and cover the basic requirements for launching a STO and the relevant regulations governing its issuance. We discuss U.S. securities laws development in launching security digital tokens using blockchain technology and show some real use cases. We also explore the process of STO launches and legal considerations. We introduce popular security tokens in the current blockchain space and talk about how to develop a security token DApp, including smart contract development for ERC1404 tokens. Later, you'll learn to build frontend side functionalities to interact with smart contracts. Finally, we discuss stablecoin technical design functionalities for issuing and operating STO tokens by interacting with Ethereum smart contracts.By the end of this book, you will have learned more about STOs and gained a detailed knowledge of building relevant applications—all with the help of practical examples.

Security with Go. Explore the power of Golang to secure host, web, and cloud services

Go is becoming more and more popular as a language for security experts. Its wide use in server and cloud environments, its speed and ease of use, and its evident capabilities for data analysis, have made it a prime choice for developers who need to think about security.Security with Go is the first Golang security book, and it is useful for both blue team and red team applications. With this book, you will learn how to write secure software, monitor your systems, secure your data, attack systems, and extract information.Defensive topics include cryptography, forensics, packet capturing, and building secure web applications.Offensive topics include brute force, port scanning, packet injection, web scraping, social engineering, and post exploitation techniques.

Security-Driven Software Development. Learn to analyze and mitigate risks in your software projects

Extend your software development skills to integrate security into every aspect of your projects. Perfect for any programmer or developer working on mission-critical applications, this hands-on guide helps you adopt secure software development practices. Explore core concepts like security specifi cation, modeling, and threat mitigation with the iterative approach of this book that allows you to trace security requirements through each phase of software development. You won’t stop at the basics; you’ll delve into multiple-layer att acks and develop the mindset to prevent them. Through an example application project involving an entertainment ticketing software system, you’ll look at high-profi le security incidents that have aff ected popular music stars and performers. Drawing from the author’s decades of experience building secure applications in this domain, this book off ers comprehensive techniques where problem-solving meets practicality for secure development.By the end of this book, you’ll have gained the expertise to systematically secure software projects, from crafting robust security specifi cations to adeptly mitigating multifaceted threats, ensuring your applications stand resilient in the face of evolving cybersecurity challenges.

Security+(R) Practice Tests. Prepare for, practice, and pass the CompTIA Security+ exam

Security+ certification is the most popular entry-level certification for cybersecurity professionals. It has no work experience requirement, making it accessible to everyone willing to put in the time to prepare for the exam. Security+? Practice Tests are the perfect tools to prepare for the CompTIA Security+ exam.The first six chapters each cover one of the six Security+ domains. Each of those chapters contains around 100 practice test questions covering the material from that domain. The last two chapters each contain a full-length Security+ practice test that’s designed to assess your readiness to take the actual test. At the end of each chapter, you’ll find the answers to all of the questions along with detailed explanations to help reinforce your learning of the material.By the end of the book, you’ll have enough practice to easily ace the CompTIA Security+ exam.

Sed non satiata Dziwne bóstwo, brązowe niby cień północy O zapachu mieszanym piżma i hawany, Córo jakiegoś bonza, Manfreda sawany, O wiedźmo hebanowa, dziecię czarnych nocy! Wolę eliksir warg twych nad haszyszu cuda, Bo u twych ust się goi miłości mej rana, I gdy ku tobie kroczy żądz mych karawana, Wzrok twój — cysterną, gdzie się upaja ma nuda. [...]Charles BaudelaireUr. 9 kwietnia 1821 r. w Paryżu Zm. 31 sierpnia 1867 r. w Paryżu Najważniejsze dzieła: (zbiory wierszy) Kwiaty zła (1857), Sztuczne raje (1860), Paryski spleen (1864); (zbiory pism estetycznych) Salon 1845, Salon 1846, Malarz życia nowoczesnego (1863), Sztuka romantyczna (1868); Moje obnażone serce (1897) Francuski poeta i krytyk sztuki, jedna z najbardziej wpływowych postaci literatury XIX w. Zaliczany do grona tzw. ,,poetów przeklętych". Ostatni romantyk (wyprowadził własne wnioski z wielowątkowego dorobku tej epoki), był jednocześnie zwolennikiem metody realistycznej w literaturze. Bliskie sobie tematy i idee odnajdowali w jego twórczości parnasiści (?sztuka dla sztuki?, ?piękno nie jest użyteczne?), wyznawcy dekadentyzmu (ból istnienia), symboliści, surrealiści czy przedstawiciele modernizmu katolickiego; w jego dorobku za równie istotne jak utwory własne uważa się przekłady wierszy Edgara Allana Poego. W 1841odbył podróż morską odwiedzając wyspy Mauritius i Reunion oraz (być może) Indie, co jako doświadczenie egzotyki wpłynęło na jego wyobraźnię poetycką. Od 1842 r. przez dwadzieścia lat był związany z pół-Francuską, pół-Afrykanką urodzoną na Haiti Jeanne Duval, aktorką i tancerką, której poświęcił wiele ze swoich najsłynniejszych wierszy (m.in. Padlina, Do Kreolki, Sed non satiata, Zapach egzotyczny, Tańcząca żmija). Jej portret w półleżącej pozie stworzył w 1862 r. Manet. Pierwsze publikacje Baudelaire'a dotyczyły malarstwa (zbiory Salon 1845 i Salon 1846) i również później zajmował się on krytyką sztuk plastycznych (w 1855r. wydał kolejny tom szkiców), a jego artykuły poświęcone Delacroix, Ingresowi czy Manetowi (Malarz życia współczesnego) należą do kanonicznych tekstów teoretycznych o sztuce. Choć nie zajmował się muzyką, był pierwszym, który docenił dzieło Wagnera. W 1848 r. Baudelaire włączył się aktywnie w rewolucję Wiosny Ludów ? o epizodzie tym zadecydowały nie tyle poglądy polityczne, ile poryw ducha i osobista niechęć do ojczyma, Jacques'a Aupicka, generała armii francuskiej. Nie najlepiej czuł się w rzeczywistości ustanowionego po upadku rewolty burżuazyjno-konserwatywnego ładu II Cesarstwa; niemal jako osobistą tragedię przeżył zarządzoną przez Napoleona III przebudowę Paryża, w wyniku której wyburzono wiele ze starej, średniowiecznej zabudowy miasta. Z powodu wydanego w 1857 r. tomu poezji Kwiaty zła autor został oskarżony o obrazę moralności, skazany na grzywnę i zmuszony do usunięcia niektórych utworów (pełne wydanie ukazało się dopiero w 1913 r.). Baudelaire obracał się w kręgu najwybitniejszych twórców epoki, takich jak Balzac, Nerval, Flaubert czy Gautier. Zostawił też wiele artykułów (pisanych często na zamówienie do gazet) o współczesnych mu twórcach literatury oraz żywych portretów kolegów po piórze w pamiętnikach Moje serce obnażone czy wydanych pośmiertnie Dziennikach poufnych. Przy tej okazji formułował swój własny system filozoficzno-estetyczny. Pierwsze, powierzchowne wrażenie każe uznać, że Baudelaire epatuje obrazami wszystkiego, co budzi obrzydzenie oraz śmiałą erotyką. Jednak nie zajmował się on obrazoburstwem dla niego samego, ale uznając, że ?świat jest słownikiem hieroglifów?, uważał, że należy dostrzec i zinterpretować wszelkie przejawy rzeczywistości, co pozwoli dosięgnąć piękna będącego absolutem istniejącego poza światem; jego teoria estetyczna naznaczona była mistycyzmem w duchu Swedenborga i platońskim idealizmem. Pierwszy tom jego wierszy charakteryzuje klasyczna forma, w którą wlana została nie poruszana dotąd tematyka, natomiast Paryski spleen jako zbiór poematów prozą stanowi krok w kierunku poezji nowoczesnej. Powszechnie uważa się, że Baudelaire zmarł na syfilis, podobnie jak jego wieloletnia kochanka, był też uzależniony od laudanum i przypuszczalnie od opium, nadużywał alkoholu, przez lata pędził życie kloszarda. W 1866 r. podczas pobytu w Belgii doznał wylewu krwi do mózgu i został częściowo sparaliżowany. Rok później zmarł w klinice w Paryżu i został pochowany na cmentarzu Montparnasse. Wydaniem pozostałych po nim pism zajęła się owdowiała powtórnie matka. Kupując książkę wspierasz fundację Nowoczesna Polska, która propaguje ideę wolnej kultury. Wolne Lektury to biblioteka internetowa, rozwijana pod patronatem Ministerstwa Edukacji Narodowej. W jej zbiorach znajduje się kilka tysięcy utworów, w tym wiele lektur szkolnych zalecanych do użytku przez MEN, które trafiły już do domeny publicznej. Wszystkie dzieła są odpowiednio opracowane - opatrzone przypisami oraz motywami.

Co składa się na sedno życia samotnej kobiety? Edyta, zakompleksiona i zdystansowana trzydziestolatka, niechętnie przyjmuje od brata propozycję pracy. Nie przypuszcza, że pociągnie to za sobą kolejne zwroty i zburzy jej cenny spokój. Niespodziewana diagnoza lekarska i spotkanie przyjaciółki z dzieciństwa wyzwalają w zamkniętym świecie bohaterki lawinę zmian, która zdaje się nie mieć końca. Czy kobieta stawi czoła problemom i spełni obietnicę? Niezwykła powieść o szukaniu drogi do akceptacji siebie, o łamaniu wewnętrznych barier oraz o tym, jak trudno nauczyć się kochać. W przygotowaniu Piętno dzieciństwa.

Sedrun Waro Ludy Wedonu tom III

Pełzało zło, na które Sedruni nie byli odporni. Nadchodził czas, w którym ziemia zamieniała się w lód tak kruchy, że złamać go mogło nawet delikatne stąpnięcie. Sedrun Waro, przeklęty przez magów, nieśmiertelny, obdarowany śmiercionośnym dotykiem i przez to skazany na samotność, spotyka na swej drodze nieustraszonego zwiadowcę. Gdy świat pogrąża się w chaosie, a rosnące w siłę zjawy wychodzą z trzewi ziemi, obaj muszą stanąć twarzą w twarz z wrogiem, przeznaczeniem i wzajemną fascynacją.

Rok 2117. Ziemia to tykająca bomba, która niedługo ulegnie zniszczeniu. Ludzkość musi opuścić planetę i uciec na bezpieczne Arki. Rząd Światowy w imię bezpieczeństwa wprowadza coraz surowsze prawa, a społeczeństwo, coraz bardziej tłamszone, nie zdaje sobie sprawy z wielkiego oszustwa, w jakim bierze udział. Czy Arki istnieją naprawdę? Czy ucieczka z Ziemi w ogóle jest możliwa? Co, jeśli rzeczywistość jest tylko złudzeniem? Grupa buntowników staje do nierównej walki z Rządem Światowym, a ich jedyną bronią jest wirus SeeIT.

Segment Routing in MPLS Networks. Transition from traditional MPLS to SR-MPLS with TI-LFA FRR

In this book, you will learn about segment routing (SR), a cornerstone of modern networking, and topology-independent loop-free alternate (TI-LFA), with hands-on labs to hit the ground running. Written by a key contributor to global segment routing multiprotocol label switching (SR-MPLS) network designs, this book makes learning SR-MPLS both accessible and insightful.The book offers an extensive learning path, taking you from a traditional MPLS network using the label distribution protocol (LDP) to a modern SR-MPLS network using SR, and provides a holistic view of their interworking. You’ll also explore TI-LFA fast reroute protection scenarios, and find out how SR-MPLS strengthens network reliability with its source routing paradigm. Using intermediate system–to–intermediate system (IS-IS) as the foundational link-state routing protocol, the chapters ensure that you get a clear understanding of both SR and IS-IS. Following a consistent network topology throughout, this book enables smooth transitions between scenarios, helping you master the technical concepts without distraction.By the end of this book, you’ll have a solid grasp of MPLS, SR-MPLS, and TI-LFA fast reroute techniques, ready to tackle real-world networking challenges with confidence.

Socjalistyczne kraje Europy Środkowej i Wschodniej wykazywały pewne różnice w naturze i funkcjonowaniu systemu społeczno-gospodarczego. Różnice te uległy dalszemu pogłębieniu w latach 80. XX w. Bez względu na położenie w ramach byłego bloku wschodniego, okres zmian systemowych przyniósł nagły wzrost nierówności społeczno-ekonomicznych w skali regionalnej i lokalnej. Podział na „zwycięzców” i „przegranych” w procesie transformacji ustrojowej odnosi się nie tylko do określonych grup społecznych, ale także do poszczególnych regionów w ramach państw postsocjalistycznych, których tempo rozwoju przyspieszyło lub zwolniło. Chociaż różnice w poziomie rozwoju regionalnego były czytelne w krajach socjalistycznych, upadek socjalizmu tylko je uwypuklił. Nieskrępowany rozwój wolnego rynku, szybka globalizacja społeczeństw i gospodarek oraz nieuchronny upadek państwa opiekuńczego uwypukliły społeczną cenę zmiany systemu. Następstwem szybkiego rozwoju gospodarczego było pojawienie się bezrobocia, zmniejszanie się partycypacji na rynku pracy, a także wzrost tymczasowości zatrudnienia oraz wycofywanie się państwa z roli gwaranta wielu zabezpieczeń społecznych. Na zmiany te nałożyła się gwałtowna tertiaryzacja (serwicyzacja) gospodarki, co w połączeniu z innymi zmianami doprowadziło najpierw do nowej segmentacji na rynku pracy, a w rezultacie do raptownego wzrostu nierówności społecznych oraz nowej stratyfikacji społeczno-zawodowej. W pracy znajdują się wyniki badań dotyczących tego zjawiska.

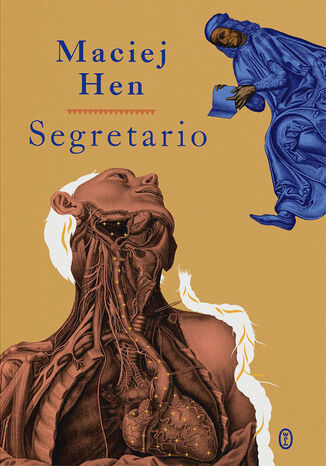

Autor fenomenalnej Solfatary powraca w daleką przeszłość! Awanturnicze losy dwojga cudzoziemców w fascynującym, wielokulturowym Krakowie końca XV wieku Gredechin Specht z Heidelbergu, by spełnić ambitne marzenia i móc zdobywać wiedzę, decyduje się na ryzykowny krok. Mając 14 lat, wyrusza na podbój świata w chłopięcym przebraniu, jako Georg Starkfaust. Po dwóch latach wędrówek po Europie, swoje miejsce odnajduje w Krakowie, na stancji u Filipa Kallimacha, włoskiego poety i polityka, zasłużonego doradcy Kazimierza Jagiellończyka, a po jego śmierci Jana Olbrachta. Już jako student(ka) medycyny na Akademii Krakowskiej, Gredechin regularnie pisuje do swojej przyjaciółki z dzieciństwa, Enneleyn. Zawierza jej swoje największe tajemnice, opowiada o problemach codzienności w męskich szatach i o dramatycznych wydarzeniach, których jest świadkiem, a nierzadko i uczestniczką. Opisuje życie studentów Akademii oraz społeczności żydowskiej. W swoich listach nie przemilcza również kontrowersyjnych i intrygujących faktów z życia swojego mistrza Kallimacha począwszy od jego szalonej młodości w Rzymie, zakończonej udziałem w spisku na życie papieża Pawła II, i ucieczki przed pościgiem przez pół Europy, aż po bezpieczną przystań w Krakowie i perypetie miłosne w Toruniu. Segretario to porywająca, pełna współczesnych odniesień historia o przekraczaniu granic i binarnych podziałów.