Kategorie

Ebooki

-

Biznes i ekonomia

- Bitcoin

- Bizneswoman

- Coaching

- Controlling

- E-biznes

- Ekonomia

- Finanse

- Giełda i inwestycje

- Kompetencje osobiste

- Komputer w biurze

- Komunikacja i negocjacje

- Mała firma

- Marketing

- Motywacja

- Multimedialne szkolenia

- Nieruchomości

- Perswazja i NLP

- Podatki

- Polityka społeczna

- Poradniki

- Prezentacje

- Przywództwo

- Public Relation

- Raporty, analizy

- Sekret

- Social Media

- Sprzedaż

- Start-up

- Twoja kariera

- Zarządzanie

- Zarządzanie projektami

- Zasoby ludzkie (HR)

-

Dla dzieci

-

Dla młodzieży

-

Edukacja

-

Encyklopedie, słowniki

-

E-prasa

- Architektura i wnętrza

- BHP

- Biznes i Ekonomia

- Dom i ogród

- E-Biznes

- Ekonomia i finanse

- Ezoteryka

- Finanse

- Finanse osobiste

- Firma

- Fotografia

- Informatyka

- Kadry i płace

- Kobieca

- Komputery, Excel

- Księgowość

- Kultura i literatura

- Naukowe i akademickie

- Ochrona środowiska

- Opiniotwórcze

- Oświata

- Podatki

- Podróże

- Psychologia

- Religia

- Rolnictwo

- Rynek książki i prasy

- Transport i Spedycja

- Zdrowie i uroda

-

Historia

-

Informatyka

- Aplikacje biurowe

- Bazy danych

- Bioinformatyka

- Biznes IT

- CAD/CAM

- Digital Lifestyle

- DTP

- Elektronika

- Fotografia cyfrowa

- Grafika komputerowa

- Gry

- Hacking

- Hardware

- IT w ekonomii

- Pakiety naukowe

- Podręczniki szkolne

- Podstawy komputera

- Programowanie

- Programowanie mobilne

- Serwery internetowe

- Sieci komputerowe

- Start-up

- Systemy operacyjne

- Sztuczna inteligencja

- Technologia dla dzieci

- Webmasterstwo

-

Inne

-

Języki obce

-

Kultura i sztuka

-

Lektury szkolne

-

Literatura

- Antologie

- Ballada

- Biografie i autobiografie

- Dla dorosłych

- Dramat

- Dzienniki, pamiętniki, listy

- Epos, epopeja

- Esej

- Fantastyka i science-fiction

- Felietony

- Fikcja

- Humor, satyra

- Inne

- Klasyczna

- Kryminał

- Literatura faktu

- Literatura piękna

- Mity i legendy

- Nobliści

- Nowele

- Obyczajowa

- Okultyzm i magia

- Opowiadania

- Pamiętniki

- Podróże

- Poemat

- Poezja

- Polityka

- Popularnonaukowa

- Powieść

- Powieść historyczna

- Proza

- Przygodowa

- Publicystyka

- Reportaż

- Romans i literatura obyczajowa

- Sensacja

- Thriller, Horror

- Wywiady i wspomnienia

-

Nauki przyrodnicze

-

Nauki społeczne

-

Podręczniki szkolne

-

Popularnonaukowe i akademickie

- Archeologia

- Bibliotekoznawstwo

- Filmoznawstwo

- Filologia

- Filologia polska

- Filozofia

- Finanse i bankowość

- Geografia

- Gospodarka

- Handel. Gospodarka światowa

- Historia i archeologia

- Historia sztuki i architektury

- Kulturoznawstwo

- Lingwistyka

- Literaturoznawstwo

- Logistyka

- Matematyka

- Medycyna

- Nauki humanistyczne

- Pedagogika

- Pomoce naukowe

- Popularnonaukowa

- Pozostałe

- Psychologia

- Socjologia

- Teatrologia

- Teologia

- Teorie i nauki ekonomiczne

- Transport i spedycja

- Wychowanie fizyczne

- Zarządzanie i marketing

-

Poradniki

-

Poradniki do gier

-

Poradniki zawodowe i specjalistyczne

-

Prawo

- BHP

- Historia

- Kodeks drogowy. Prawo jazdy

- Nauki prawne

- Ochrona zdrowia

- Ogólne, kompendium wiedzy

- Podręczniki akademickie

- Pozostałe

- Prawo budowlane i lokalowe

- Prawo cywilne

- Prawo finansowe

- Prawo gospodarcze

- Prawo gospodarcze i handlowe

- Prawo karne

- Prawo karne. Przestępstwa karne. Kryminologia

- Prawo międzynarodowe

- Prawo międzynarodowe i zagraniczne

- Prawo ochrony zdrowia

- Prawo oświatowe

- Prawo podatkowe

- Prawo pracy i ubezpieczeń społecznych

- Prawo publiczne, konstytucyjne i administracyjne

- Prawo rodzinne i opiekuńcze

- Prawo rolne

- Prawo socjalne, prawo pracy

- Prawo Unii Europejskiej

- Przemysł

- Rolne i ochrona środowiska

- Słowniki i encyklopedie

- Zamówienia publiczne

- Zarządzanie

-

Przewodniki i podróże

- Afryka

- Albumy

- Ameryka Południowa

- Ameryka Środkowa i Północna

- Australia, Nowa Zelandia, Oceania

- Austria

- Azja

- Bałkany

- Bliski Wschód

- Bułgaria

- Chiny

- Chorwacja

- Czechy

- Dania

- Egipt

- Estonia

- Europa

- Francja

- Góry

- Grecja

- Hiszpania

- Holandia

- Islandia

- Litwa

- Łotwa

- Mapy, Plany miast, Atlasy

- Miniprzewodniki

- Niemcy

- Norwegia

- Podróże aktywne

- Polska

- Portugalia

- Pozostałe

- Przewodniki po hotelach i restauracjach

- Rosja

- Rumunia

- Słowacja

- Słowenia

- Szwajcaria

- Szwecja

- Świat

- Turcja

- Ukraina

- Węgry

- Wielka Brytania

- Włochy

-

Psychologia

- Filozofie życiowe

- Kompetencje psychospołeczne

- Komunikacja międzyludzka

- Mindfulness

- Ogólne

- Perswazja i NLP

- Psychologia akademicka

- Psychologia duszy i umysłu

- Psychologia pracy

- Relacje i związki

- Rodzicielstwo i psychologia dziecka

- Rozwiązywanie problemów

- Rozwój intelektualny

- Sekret

- Seksualność

- Uwodzenie

- Wygląd i wizerunek

- Życiowe filozofie

-

Religia

-

Sport, fitness, diety

-

Technika i mechanika

Audiobooki

-

Biznes i ekonomia

- Bitcoin

- Bizneswoman

- Coaching

- Controlling

- E-biznes

- Ekonomia

- Finanse

- Giełda i inwestycje

- Kompetencje osobiste

- Komunikacja i negocjacje

- Mała firma

- Marketing

- Motywacja

- Nieruchomości

- Perswazja i NLP

- Podatki

- Polityka społeczna

- Poradniki

- Prezentacje

- Przywództwo

- Public Relation

- Sekret

- Social Media

- Sprzedaż

- Start-up

- Twoja kariera

- Zarządzanie

- Zarządzanie projektami

- Zasoby ludzkie (HR)

-

Dla dzieci

-

Dla młodzieży

-

Edukacja

-

Encyklopedie, słowniki

-

E-prasa

-

Historia

-

Informatyka

-

Inne

-

Języki obce

-

Kultura i sztuka

-

Lektury szkolne

-

Literatura

- Antologie

- Ballada

- Biografie i autobiografie

- Dla dorosłych

- Dramat

- Dzienniki, pamiętniki, listy

- Epos, epopeja

- Esej

- Fantastyka i science-fiction

- Felietony

- Fikcja

- Humor, satyra

- Inne

- Klasyczna

- Kryminał

- Literatura faktu

- Literatura piękna

- Mity i legendy

- Nobliści

- Nowele

- Obyczajowa

- Okultyzm i magia

- Opowiadania

- Pamiętniki

- Podróże

- Poezja

- Polityka

- Popularnonaukowa

- Powieść

- Powieść historyczna

- Proza

- Przygodowa

- Publicystyka

- Reportaż

- Romans i literatura obyczajowa

- Sensacja

- Thriller, Horror

- Wywiady i wspomnienia

-

Nauki przyrodnicze

-

Nauki społeczne

-

Popularnonaukowe i akademickie

-

Poradniki

-

Poradniki zawodowe i specjalistyczne

-

Prawo

-

Przewodniki i podróże

-

Psychologia

- Filozofie życiowe

- Komunikacja międzyludzka

- Mindfulness

- Ogólne

- Perswazja i NLP

- Psychologia akademicka

- Psychologia duszy i umysłu

- Psychologia pracy

- Relacje i związki

- Rodzicielstwo i psychologia dziecka

- Rozwiązywanie problemów

- Rozwój intelektualny

- Sekret

- Seksualność

- Uwodzenie

- Wygląd i wizerunek

- Życiowe filozofie

-

Religia

-

Sport, fitness, diety

-

Technika i mechanika

Kursy video

-

Bazy danych

-

Big Data

-

Biznes, ekonomia i marketing

-

Cyberbezpieczeństwo

-

Data Science

-

DevOps

-

Dla dzieci

-

Elektronika

-

Grafika/Wideo/CAX

-

Gry

-

Microsoft Office

-

Narzędzia programistyczne

-

Programowanie

-

Rozwój osobisty

-

Sieci komputerowe

-

Systemy operacyjne

-

Testowanie oprogramowania

-

Urządzenia mobilne

-

UX/UI

-

Web development

-

Zarządzanie

Podcasty

Język polski. Tablice gimnazjalisty

Potrzebujesz korepetycji z polskiego? Szybkiej pomocy przed klasówką? Język polski. Tablice gimnazjalisty to idealna powtórka z polskiego dla gimnazjalistów w formie wygodnych i przejrzystych tablic. Seria "OLDSCHOOL - stara dobra szkoła" została przygotowana przez doświadczonych korepetytorów i metodyków, a wszystkie publikacje są konsultowane z nauczycielami i poddawane testom przez samych gimnazjalistów. Główne zalety tablic OldSchool: wszystkie istotne zagadnienia gimnazjalne w pigułce informacje o języku, częściach mowy i słowotwórstwie formy wypowiedzi, środki stylistyczne, rodzaje i gatunki literackie nowoczesna szata graficzna, ilustracje prezentacja treści ułatwiająca zapamiętywanie Wiesz, jak jest. Egzamin gimnazjalny tylko z OLDSCHOOL!

Język polski. Tablice maturzysty

Potrzebujesz korepetycji z języka polskiego? Powtórki przed maturą? Szybkiej pomocy przed klasówką? Język polski. Tablice maturzysty to idealna powtórka z polskiego dla maturzystów w formie wygodnych i przejrzystych tablic. Seria "OLDSCHOOL - stara dobra szkoła" została przygotowana przez doświadczonych korepetytorów i metodyków, a wszystkie publikacje są konsultowane z nauczycielami i poddawane testom przez samych maturzystów. Główne zalety tablic OldSchool: wszystkie istotne zagadnienia z jezyka polskiego w pigułce przegląd epok, najważniejsze dzieła, lektury informacje o autorach, nurtach literackich i artystycznych nowoczesna szata graficzna, ilustracje prezentacja treści ułatwiająca zapamiętywanie Domowe korepetycje tylko z OLDSCHOOL!

Każdemu jego śmietnik. Szkice o śmieciach i śmietniskach

Oto zbiór tekstów, których głównym bohaterem jest śmieć. Ten domowy i wysypiskowy, patriotyczny i zagraniczny, niechciany i pożądany. Jednym słowem literacka hałda mistrzowsko posortowanych zachwytów nad pięknem nieoczywistym i lamentów nad zdewastowaną planetą. Pokaż mi swój śmieć, a powiem ci, kim jesteś. Śmieci opisują: Beata Chomątowska, Paweł Dunin-Wąsowicz, Natasza Goerke, Zbigniew Mikołejko, Włodzimierz Karol Pessel, Maria Poprzęcka, Małgorzata Rejmer, Anda Rottenberg, Filip Springer, Ziemowit Szczerek, Krzysztof Środa, Ilona Wiśniewska, Urszula Zajączkowska

Kalifornia. Udane Wakacje. Wydanie 1

Widok Kalifornii z lotu ptaka może zaskoczyć. Pustynne wyżyny, skaliste góry, lasy gigantycznych drzew, asymetrycznie pochylone, rozległe równiny, poprzecinane stromymi urwiskami. Ta ozłocona słońcem kraina zaprasza do wyprawy śladami Indian, hiszpańskich zdobywców, Meksykanów, pionierów, odkrywców i poszukiwaczy złota. Niejednego turystę urzekną strome uliczki San Francisco albo pełne gwiazd Los Angeles... Ruszajcie w świat z przewodnikami Michelina! Zapraszamy w podróż po najwspanialszych regionach świata. W trzech częściach przewodnika z serii "Udane wakacje" znajdziecie niezbędne informacje o celu Waszej podróży: informacje praktyczne - przydatne przed i w trakcie podróży zaproszenie do podróży - część prezentująca informacje geograficzno-historyczne i kulturowe Kalifornia - rozdziały proponujące trasy zwiedzania miast i opisujące interesujące miejsca Gwiazdki (tradycyjny system oceny atrakcji turystycznych) *** zobacz koniecznie ** warto odwiedzić * godne uwagi Precyzyjne mapy mapa Kalifornii na wewnętrznej stronie okładki mapy najważniejszych miast

Kanada. Zielony Przewodnik. Wydanie 1

Kanada to ogromny kraj, siłą rzeczy mocno zróżnicowany pod każdym względem, dzięki czemu każdy znajdzie tu coś odpowiedniego dla siebie. Region Wielkich Jezior jest idealny na rodzinne wakacje. Oprócz przyjemności, których dostarcza nam woda, warto wziąć pod uwagę możliwość spacerów i zwiedzania zabytków kultury. Wybrzeża Atlantyku pozwalają łączyć kąpiele, piesze wędrówki, obserwacją morskiej fauny i degustacją kuchni na bazie owoców morza. Parki narodowe spodobają się zarówno dorosłym, jak i dzieciom. Niektóre są jednak trudno dostępne. Fauna i flora oraz różnorodne zajęcia sportowe zachwycą amatorów przyrody i sportów. Biegun północny (Nunavut, Terytoria Północno-Zachodnie, północny Quebec) jest trudniejszy do zdobycia, wymaga pewnych sprawności fizycznych. Jeśli jednak fascynują nas duże przestrzenie, nagie krajobrazy, odległe horyzonty i zwierzęta, pobyt tutaj sprawi nam ogromną przyjemność. Góry Skaliste i Kordyliery Kanadyjskie spodobają się miłośnikom gór. Sporty zimowe i wodne, piesze wędrówki, alpinizm, obserwacja fauny i flory skutecznie wypełnią czas. Ruszajcie w świat z przewodnikami Michelina! Zapraszamy w podróż po najwspanialszych regionach świata. W trzech częściach Zielonego Przewodnika znajdziecie niezbędne informacje, dzięki którym odkryjecie cel Waszej podróży: Organizacja podróży – informacje przydatne przed i w trakcie wyjazdu O Kanadzie– wiadomości geograficzno-historyczne i kulturowe Odkrywanie Kanady– trasy zwiedzania i opisy interesujących miejsc Gwiazdki (tradycyjny system oceny atrakcji turystycznych) *** zobacz koniecznie ** warto odwiedzić * godne uwagi Precyzyjne mapy Mapa ogólna Plany miast Mapy tematyczne i trasy wycieczek Mapy wycieczek objazdowych

Klasyk mimo woli. W 150. rocznicę urodzin Tadeusza Żeleńskiego (Boya)

Klasyk mimo woli pod redakcją Sylwii Panek i Agaty Zawiszewskiej-Semeniuk to pokłosie wspólnotowego akademickiego namysłu nad spuścizną Tadeusza Żeleńskiego (Boya), podjętego z okazji 150. rocznicy jego urodzin. W tomie zaprezentowano teksty Badaczek i Badaczy z różnych ośrodków naukowych, reprezentujących różne metodologie czytania, pisania i dyskutowania o literaturze, obdarzonych różnymi temperamentami naukowymi i używających różnych stylistyk, którzy przyjrzeli się nie dość jeszcze poznanym aspektom biografii oraz spuścizny ideowej i artystycznej Boya. Tom Klasyk mimo woli [...] jest przedsięwzięciem wydawniczym o znacznym kalibrze zarówno jeśli chodzi o jego przedmiot, jak i składające się na nie teksty. Gest Redaktorek, by w ten sposób uczcić 150. rocznicę urodzin najpopularniejszego w dziejach polskiej krytyki literackiej jej przedstawiciela - bo palmę pierwszeństwa wciąż dzierży tu niepodzielnie Boy - uznać należy za ze wszech miar fortunny. Twórczość, biografia i działalność Boya przepuszczone zostały przez pięć filtrów, lokujących tytułowego bohatera książki we właściwych mu "barwach spektralnych": wokół biografii/autobiografii [...], wokół teatru [...] wokół przekładu [...], a także w częściach Boy jako pisarz zaangażowany i Boy w oczach innych [...]. Każda z części zawiera teksty rewelatorskie, które nie poprzestają na eksploracji Boya w kierunkach zgodnych z dotychczasowym stanem badań, a więc przewidywalnych, lecz wprowadzają te badania na prawdziwie nowe tory. [...] Zebrane w tomie teksty na nowo uświadamiają, że Boy - wbrew krytyczno- i historycznoliterackim komunałom - jak to bywa z klasykami, nawet "mimo woli", nie jest bynajmniej autorem łatwym. Przeciwnie: konkluzję tego rodzaju sformułować można by jedynie na podstawie powierzchownej znajomości jego pism. Ich skontekstualizowana lektura odsłania Żeleńskiego jako postać znacznie bardziej złożoną, niejednoznaczną, a chwilami nawet zagadkową. Otwarta zaś kompozycja całości, pozbawiona podsumowującej kody, wskazuje na możliwość dopisania w przyszłości nowych odsłon, być może nie tylko pod pretekstem kolejnych okrągłych rocznic. Z recenzji prof. dra hab. Dariusza Skórczewskiego

W kolejce do konfesjonału nieraz ogarnia nas lęk. Drżymy nie tylko z zawstydzenia swoją grzesznością, ale także z obawy, że nie umieliśmy dobrze siebie ocenić. Im częściej się spowiadamy, tym większa rutyna. I gdzie tu miejsce na nawrócenie? Zawarte w Kluczu do rachunku sumienia rozważania pomogą każdemu penitentowi, bo ich autorzy dzielą się z nami własnym doświadczeniem. Mamy zatem różne punkty widzenia, jakby zwierciadła, w których możemy obejrzeć siebie ze wszystkich stron. I nie jest to gabinet luster wykrzywiający nasze sylwetki. Wszak mamy siebie zobaczyć oczami Jezusa Zbawiciela.

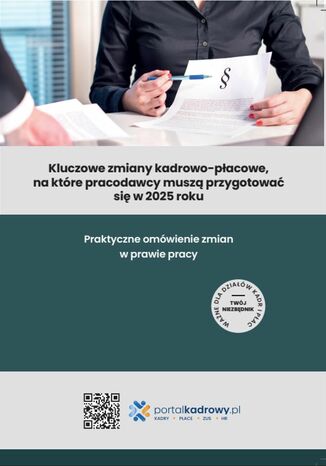

Kluczowe zmiany kadrowo-płacowe, na które pracodawcy muszą przygotować się w 2025 roku

Publikacja stanowi praktyczną pigułkę wiedzy o planowanych zmianach w prawie pracy, na które pracodawcy muszą przygotować się w 2025 roku i latach kolejnych. Z publikacji dowiesz się m.in.: - jakie obowiązki wiązać się będą dla pracodawców z wdrożeniem nowych przepisów w zakresie jawności wynagrodzeń, - jakie kolejne okresy będą zaliczane do pracowniczego stażu pracy, - co ma zmienić się w zakresie przepisów o minimalnym wynagrodzeniu za pracę, - z czego skorzystają pracodawcy na podstawie nowych przepisów o rynku pracy.