Categories

-

- Bitcoin

- Businesswoman

- Coaching

- Controlling

- E-business

- Economy

- Finances

- Stocks and investments

- Personal competence

- Computer in the office

- Communication and negotiation

- Small company

- Marketing

- Motivation

- Multimedia trainings

- Real estate

- Persuasion and NLP

- Taxes

- Social policy

- Guides

- Presentations

- Leadership

- Public Relation

- Reports, analyses

- Secret

- Social Media

- Sales

- Start-up

- Your career

- Management

- Project management

- Human Resources

-

- Architektura i wnętrza

- Health and Safety

- Biznes i Ekonomia

- Home and garden

- E-business

- Ekonomia i finanse

- Esoterecism

- Finances

- Personal finance

- Business

- Photography

- Computer science

- HR & Payroll

- For women

- Computers, Excel

- Accounts

- Culture and literature

- Scientific and academic

- Environmental protection

- Opinion-forming

- Education

- Taxes

- Travelling

- Psychology

- Religion

- Agriculture

- Book and press market

- Transport and Spedition

- Healthand beauty

-

- Office applications

- Data bases

- Bioinformatics

- IT business

- CAD/CAM

- Digital Lifestyle

- DTP

- Electronics

- Digital photography

- Computer graphics

- Games

- Hacking

- Hardware

- IT w ekonomii

- Scientific software package

- School textbooks

- Computer basics

- Programming

- Mobile programming

- Internet servers

- Computer networks

- Start-up

- Operational systems

- Artificial intelligence

- Technology for children

- Webmastering

-

- Antology

- Ballade

- Biographies and autobiographies

- For adults

- Dramas

- Diaries, memoirs, letters

- Epic, epopee

- Essay

- Fantasy and science fiction

- Feuilletons

- Work of fiction

- Humour and satire

- Other

- Classical

- Crime fiction

- Non-fiction

- Fiction

- Mity i legendy

- Nobelists

- Novellas

- Moral

- Okultyzm i magia

- Short stories

- Memoirs

- Travelling

- Narrative poetry

- Poetry

- Politics

- Popular science

- Novel

- Historical novel

- Prose

- Adventure

- Journalism, publicism

- Reportage novels

- Romans i literatura obyczajowa

- Sensational

- Thriller, Horror

- Interviews and memoirs

-

- Archeology

- Bibliotekoznawstwo

- Cinema studies

- Philology

- Polish philology

- Philosophy

- Finanse i bankowość

- Geography

- Economy

- Trade. World economy

- History and archeology

- History of art and architecture

- Cultural studies

- Linguistics

- Literary studies

- Logistics

- Maths

- Medicine

- Humanities

- Pedagogy

- Educational aids

- Popular science

- Other

- Psychology

- Sociology

- Theatre studies

- Theology

- Economic theories and teachings

- Transport i spedycja

- Physical education

- Zarządzanie i marketing

-

- Health and Safety

- History

- Road Code. Driving license

- Law studies

- Healthcare

- General. Compendium of knowledge

- Academic textbooks

- Other

- Construction and local law

- Civil law

- Financial law

- Economic law

- Economic and trade law

- Criminal law

- Criminal law. Criminal offenses. Criminology

- International law

- International law

- Health care law

- Educational law

- Tax law

- Labor and social security law

- Public, constitutional and administrative law

- Family and Guardianship Code

- agricultural law

- Social law, labour law

- European Union law

- Industry

- Agricultural and environmental

- Dictionaries and encyclopedia

- Public procurement

- Management

-

- Africa

- Albums

- Southern America

- North and Central America

- Australia, New Zealand, Oceania

- Austria

- Asia

- Balkans

- Middle East

- Bulgary

- China

- Croatia

- The Czech Republic

- Denmark

- Egipt

- Estonia

- Europe

- France

- Mountains

- Greece

- Spain

- Holand

- Iceland

- Lithuania

- Latvia

- Mapy, Plany miast, Atlasy

- Mini travel guides

- Germany

- Norway

- Active travelling

- Poland

- Portugal

- Other

- Przewodniki po hotelach i restauracjach

- Russia

- Romania

- Slovakia

- Slovenia

- Switzerland

- Sweden

- World

- Turkey

- Ukraine

- Hungary

- Great Britain

- Italy

-

- Philosophy of life

- Kompetencje psychospołeczne

- Interpersonal communication

- Mindfulness

- General

- Persuasion and NLP

- Academic psychology

- Psychology of soul and mind

- Work psychology

- Relacje i związki

- Parenting and children psychology

- Problem solving

- Intellectual growth

- Secret

- Sexapeal

- Seduction

- Appearance and image

- Philosophy of life

-

- Bitcoin

- Businesswoman

- Coaching

- Controlling

- E-business

- Economy

- Finances

- Stocks and investments

- Personal competence

- Communication and negotiation

- Small company

- Marketing

- Motivation

- Real estate

- Persuasion and NLP

- Taxes

- Social policy

- Guides

- Presentations

- Leadership

- Public Relation

- Secret

- Social Media

- Sales

- Start-up

- Your career

- Management

- Project management

- Human Resources

-

- Antology

- Ballade

- Biographies and autobiographies

- For adults

- Dramas

- Diaries, memoirs, letters

- Epic, epopee

- Essay

- Fantasy and science fiction

- Feuilletons

- Work of fiction

- Humour and satire

- Other

- Classical

- Crime fiction

- Non-fiction

- Fiction

- Mity i legendy

- Nobelists

- Novellas

- Moral

- Okultyzm i magia

- Short stories

- Memoirs

- Travelling

- Poetry

- Politics

- Popular science

- Novel

- Historical novel

- Prose

- Adventure

- Journalism, publicism

- Reportage novels

- Romans i literatura obyczajowa

- Sensational

- Thriller, Horror

- Interviews and memoirs

-

- Philosophy of life

- Interpersonal communication

- Mindfulness

- General

- Persuasion and NLP

- Academic psychology

- Psychology of soul and mind

- Work psychology

- Relacje i związki

- Parenting and children psychology

- Problem solving

- Intellectual growth

- Secret

- Sexapeal

- Seduction

- Appearance and image

- Philosophy of life

- Ebooks

- Operational systems

- Linux

Linux

Python dla DevOps. Naucz się bezlitośnie skutecznej automatyzacji

Noah Gift, Kennedy Behrman, Alfredo Deza, Grig Gheorghiu

Ostatnia dekada zmieniła oblicze IT. Kluczowego znaczenia nabrały big data, a chmura i automatyzacja rozpowszechniły się wszędzie tam, gdzie mowa o efektywności. Inżynierowie muszą wykorzystywać zalety systemów linuksowych w codziennej praktyce, aby zapewnić należyty poziom automatyzacji swoich zadań. Do tych celów świetnie nadaje się Python. Język ten zdobywa coraz większe uznanie z uwagi na jego wszechstronność, jak również wydajność, przenaszalność i bezpieczeństwo kodu. Warto więc wykorzystywać Pythona do administrowania systemami Linux wraz z takimi narzędziami DevOps jak Docker, Kubernetes i Terraform. Dzięki tej książce dowiesz się, jak sobie z tym poradzić. Znalazło się w niej krótkie wprowadzenie do Pythona oraz do automatyzacji przetwarzania tekstu i obsługi systemu plików, a także do pisania własnych narzędzi wiersza poleceń. Zaprezentowano również przydatne narzędzia linuksowe, systemy zarządzania pakietami oraz systemy budowania, monitorowania i automatycznego testowania kodu. Zagadnienia te szczególnie zainteresują specjalistów DevOps. Ponadto zawarto tu podstawowe informacje o chmurze obliczeniowej, usługach IaC i systemach Kubernetes. Omówiono zasady uczenia maszynowego i inżynierii danych z perspektywy DevOps. Przedstawiono także kompletny przewodnik po procesach budowania, wdrażania oraz operacyjnego wykorzystywania modelu uczenia maszynowego z użyciem systemów Flask, sklearn, Docker i Kubernetes. W tej książce: wprowadzenie do Pythona automatyczne przetwarzanie tekstu oraz automatyzacja operacji na plikach automatyzacja za pomocą sprawdzonych narzędzi linuksowych chmura, infrastruktura jako kod, Kubernetes i tryb bezserwerowy uczenie maszynowe i inżynieria danych z perspektywy DevOps tworzenie i operacjonalizacja projektu uczenia maszynowego Python: tutaj ważna jest prawdziwa nowoczesność oprogramowania!

Christopher Duffy, Mohit Raj, Cameron Buchanan, Andrew Mabbitt, ...

Cybercriminals are always one step ahead, when it comes to tools and techniques. This means you need to use the same tools and adopt the same mindset to properly secure your software. This course shows you how to do just that, demonstrating how effective Python can be for powerful pentesting that keeps your software safe. Comprising of three key modules, follow each one to push your Python and security skills to the next level.In the first module, we’ll show you how to get to grips with the fundamentals. This means you’ll quickly find out how to tackle some of the common challenges facing pentesters using custom Python tools designed specifically for your needs. You’ll also learn what tools to use and when, giving you complete confidence when deploying your pentester tools to combat any potential threat.In the next module you’ll begin hacking into the application layer. Covering everything from parameter tampering, DDoS, XXS and SQL injection, it will build on the knowledge and skills you learned in the first module to make you an even more fluent security expert.Finally in the third module, you’ll find more than 60 Python pentesting recipes. We think this will soon become your trusted resource for any pentesting situation.This Learning Path combines some of the best that Packt has to offer in one complete, curated package. It includes content from the following Packt products:? Learning Penetration Testing with Python by Christopher Duffy? Python Penetration Testing Essentials by Mohit? Python Web Penetration Testing Cookbook by Cameron Buchanan,Terry Ip, Andrew Mabbitt, Benjamin May and Dave Mound

React Native Cookbook. Recipes for solving common React Native development problems - Second Edition

If you are a developer looking to create mobile applications with maximized code reusability and minimized cost, React Native is what you need. With this practical guide, you’ll be able to build attractive UIs, tackle common problems in mobile development, and achieve improved performance in mobile environments.This book starts by covering the common techniques for React Native customization and helps you set up your development platforms. Over the course of the book, you’ll work through a wide variety of recipes that help you create, style, and animate your apps with built-in React Native and custom third-party components. You’ll also develop real-world browser-based authentication, build a fully functional audio player, and integrate Google Maps in your apps. This book will help you explore different strategies for working with data, including leveraging the popular Redux library and optimizing your app’s dataflow. You’ll also learn how to write native device functionality for new and existing React Native projects and how app deployment works.By the end of this book, you'll be equipped with tips and tricks to write efficient code and have the skills to build full iOS and Android applications using React Native.

Miguel Pérez Colino, Pablo Iranzo Gómez, Scott McCarty

Whether in infrastructure or development, as a DevOps or site reliability engineer, Linux skills are now more relevant than ever for any IT job, forming the foundation of understanding the most basic layer of your architecture. With Red Hat Enterprise Linux (RHEL) becoming the most popular choice for enterprises worldwide, achieving the Red Hat Certified System Administrator (RHCSA) certification will validate your Linux skills to install, configure, and troubleshoot applications and services on RHEL systems. Complete with easy-to-follow tutorial-style content, self-assessment questions, tips, best practices, and practical exercises with detailed solutions, this book covers essential RHEL commands, user and group management, software management, networking fundamentals, and much more. You'll start by learning how to create an RHEL 8 virtual machine and get to grips with essential Linux commands. You'll then understand how to manage users and groups on an RHEL 8 system, install software packages, and configure your network interfaces and firewall. As you advance, the book will help you explore disk partitioning, LVM configuration, Stratis volumes, disk compression with VDO, and container management with Podman, Buildah, and Skopeo. By the end of this book, you'll have covered everything included in the RHCSA EX200 certification and be able to use this book as a handy, on-the-job desktop reference guide. This book and its contents are solely the work of Miguel Pérez Colino, Pablo Iranzo Gómez, and Scott McCarty. The content does not reflect the views of their employer (Red Hat Inc.). This work has no connection to Red Hat, Inc. and is not endorsed or supported by Red Hat, Inc.

Scripting. Automation with Bash, PowerShell, and Python

Rheinwerk Publishing, Inc, Michael Kofler

This comprehensive scripting guide empowers system administrators, developers, and power users to automate repetitive IT tasks across platforms using three major scripting languages: Bash, PowerShell, and Python. The book opens with foundational scripting concepts and showcases what you can accomplish with just ten lines of code. It continues with in-depth chapters on each language, emphasizing syntax, control structures, error handling, and modularity.Readers will explore practical techniques for managing files, parsing text, utilizing regular expressions, and working with JSON, XML, and INI formats. The book dives into job automation with cron and Task Scheduler, secure communication via SSH, and scripting in professional environments with tools like Visual Studio Code and Git.The final section applies scripting to real-world cases, including system backups, image processing, web scraping, API consumption, database interactions, cloud integration, and virtual machine automation. With this book, readers build a strong scripting toolkit to efficiently manage modern IT workflows.

SELinux System Administration. Effectively secure your Linux systems with SELinux - Second Edition

Do you have the crucial job of protecting your private and company systems from malicious attacks and undefined application behavior? Are you looking to secure your Linux systems with improved access controls? Look no further, intrepid administrator! This book will show you how to enhance your system’s secure state across Linux distributions, helping you keep application vulnerabilities at bay. This book covers the core SELinux concepts and shows you how to leverage SELinux to improve the protection measures of a Linux system. You will learn the SELinux fundamentals and all of SELinux’s configuration handles including conditional policies, constraints, policy types, and audit capabilities. These topics are paired with genuine examples of situations and issues you may come across as an administrator. In addition, you will learn how to further harden the virtualization offering of both libvirt (sVirt) and Docker through SELinux. By the end of the book you will know how SELinux works and how you can tune it to meet your needs.

Linux is a dominant player in many organizations and in the cloud. Securing the Linux environment is extremely important for any organization, and Security-Enhanced Linux (SELinux) acts as an additional layer to Linux system security. SELinux System Administration covers basic SELinux concepts and shows you how to enhance Linux system protection measures. You will get to grips with SELinux and understand how it is integrated. As you progress, you’ll get hands-on experience of tuning and configuring SELinux and integrating it into day-to-day administration tasks such as user management, network management, and application maintenance. Platforms such as Kubernetes, system services like systemd, and virtualization solutions like libvirt and Xen, all of which offer SELinux-specific controls, will be explained effectively so that you understand how to apply and configure SELinux within these applications. If applications do not exert the expected behavior, you’ll learn how to fine-tune policies to securely host these applications. In case no policies exist, the book will guide you through developing custom policies on your own.By the end of this Linux book, you’ll be able to harden any Linux system using SELinux to suit your needs and fine-tune existing policies and develop custom ones to protect any app and service running on your Linux systems.

Jak stworzyć sieć opartą o serwery pracujące pod kontrolą Linuksa? Jak uruchomić serwer VoIP i sieć VPN? Jak zapewnić bezawaryjną, wydajną i bezpieczną pracę sieci? Mogłoby się wydawać, że o Linuksie napisano już wszystko. Jednak do tej pory nie było książki, która w kompleksowy sposób omawiałaby wszystkie zagadnienia, dotyczące spraw sieciowych w tym systemie operacyjnym. Aż do teraz! Autor tej książki przedstawia poszczególne kwestie w sprawdzony w tej serii sposób: problem - rozwiązanie - dyskusja. Dzięki podręcznikowi "Sieci Linux. Receptury" dowiesz się, w jaki sposób przygotować router, jak skonfigurować firewall przy użyciu pakietu iptables oraz jak stworzyć punkt dostępu do sieci bezprzewodowej i serwer VoIP, korzystający z popularnego rozwiązania Asterisk. Poznasz zaawansowane możliwości pakietu OpenSSH oraz sposoby bezpiecznego, zdalnego administrowania serwerem. Dodatkowo nauczysz się używać graficznych pulpitów, łączyć w bezpieczny sposób odległe sieci za pomocą pakietu OpenVPN czy też udostępniać w sieci pliki przy użyciu serwera Samba. Twoją ciekawość zaspokoi z pewnością opis zastosowania Samby w roli kontrolera domeny. Po lekturze tej książki nie będą Ci obce sposoby monitorowania pracy sieci i usług, tworzenia wykresów wykorzystania zasobów czy też użycia adresów IP w wersji szóstej. Jedno jest pewne: jeżeli jesteś administratorem sieciowym lub masz ambicję nim zostać, ta książka musi znaleźć się na Twojej półce! Tworzenie bramy opartej o system Linux Budowa firewalla opartego o iptables Przygotowanie punktu dostępu do sieci bezprzewodowej Przydzielanie adresów IP za pomocą serwera DHCP Konfiguracja serwera VoIP - Asterisk Zaawansowane tematy, związane z routingiem Zdalna i bezpieczna administracja z wykorzystaniem protokołu SSH Używanie zdalnych pulpitów graficznych Tworzenie wirtualnych sieci przy użyciu pakietu OpenVPN Wykorzystanie Linuksa w roli kontrolera domeny Windows Udostępnianie plików za pomocą pakietu Samba Usługi katalogowe LDAP Monitorowanie i wizualizacja parametrów pracy sieci i usług Zastosowanie protokołu IPv6 Przygotowanie do bezobsługowej, sieciowej instalacji nowych systemów Administrowanie serwerem za pomocą konsoli podłączonej przez port szeregowy Uruchomienie serwera dial-up Analiza, diagnoza i rozwiązywanie problemów sieciowych Odpowiedzi na wszystkie Twoje pytania w jednym miejscu!

Skanowanie sieci z Kali Linux. Receptury

Bezpieczeństwo sieci w Twoich rękach! W dzisiejszych czasach większość systemów informatycznych na świecie podłączona jest do Internetu. To rozwiązanie ma jedną wadę — dowolna osoba może spróbować przełamać zabezpieczenia sieci i uzyskać nieuprawniony dostęp do danych przetwarzanych w Twoich systemach. Jak temu zaradzić? Odpowiedź znajdziesz w tej książce. Kali Linux to specjalna dystrybucja systemu Linux, która ułatwia skanowanie sieci pod kątem bezpieczeństwa. Zawarty w niej zestaw narzędzi pozwala na analizę najczęstszych problemów, a co za tym idzie, dzięki niej możesz błyskawicznie uszczelnić Twój system, tak aby przełamanie zabezpieczeń nie było prostym zadaniem. Wszystko, co musisz zrobić, zostało tu przedstawione w formie receptur. Sięgnij po tę książkę i przekonaj się, jak wykrywać dostępne hosty w sieci, skanować sieć za pomocą narzędzi ARPing, Nmap lub NetDiscover oraz odkrywać otwarte porty. Dowiedz się, w jaki sposób możesz zdalnie zidentyfikować uruchomiony system operacyjny, przeprowadzać ataki DoS (ang. Denial of Service) oraz testować aplikacje sieciowe. To doskonała lektura, która w rękach wprawnego administratora pozwoli na zdecydowane zwiększenie bezpieczeństwa sieci. Warto w nią zainwestować! Sięgnij po tę książkę i: poznaj dostępne narzędzia w dystrybucji Kali Linux zlokalizuj dostępne hosty w Twojej sieci zidentyfikuj otwarte porty poznaj atak typu DoS zwiększ bezpieczeństwo Twojej sieci Ponad 90 praktycznych receptur prezentujących sposób wykorzystania własnych skryptów i narzędzi dostępnych w systemie Kali Linux do efektywnego skanowania systemów działających w sieci

Skrypty powłoki systemu Linux. Receptury

GNU/Linux oferuje kompletne środowisko programistyczne - stabilne, niezawodne, z wyjątkowymi możliwościami. Powłoka z interfejsem przeznaczonym do komunikacji z systemem operacyjnym umożliwia całościowe kontrolowanie tego systemu. Zrozumienie skryptów powłoki ułatwi Ci więc zorientowanie się w systemie operacyjnym, a dodanie zaledwie kilku wierszy skryptu pozwoli zautomatyzować większość ręcznie wykonywanych zadań. Dzięki temu zaoszczędzisz ogromną ilość czasu! Ta książka w całości poświęcona jest skryptom powłoki systemu operacyjnego Linux. Przedstawia rozwiązania w postaci sprawdzonych receptur. Pomogą Ci one błyskawicznie zrobić kopię offline stron internetowych, dokonać modyfikacji w plikach oraz przygotować kopię bezpieczeństwa. Kilka wierszy kodu wystarczy, by uzyskać rozwiązania pozwalające zrealizować wiele złożonych zadań, obsługiwanych przez skrypty powłoki systemu Linux. Taką wydajność zapewni Ci właściwe użycie poleceń powłoki w odniesieniu do praktycznych zastosowań. Książka ta ma jeszcze jedną ogromną zaletę: w czasie lektury z pewnością wpadniesz na pomysły ulepszenia swojego systemu operacyjnego oraz poznasz możliwości takich narzędzi, jak sed, awk, grep. Na co czekasz? Otwórz tę książkę i sprawdź: jak stosować wyrażenia regularne jak stworzyć archiwum po co Ci kopia bezpieczeństwa jak monitorować pracę użytkowników jaki jest poziom wykorzystania dysków twardych Zautomatyzuj codzienne zadania administratora!

Skrypty powłoki systemu Linux. Receptury. Wydanie III

Clif Flynt, Sarath Lakshman, Shantanu Tushar

Obecnie systemy uniksowe wyposaża się w intuicyjne GUI, a pojawiające się dystrybucje Linuksa stają się coraz łatwiejsze w obsłudze i administracji. Wciąż jednak jednym z najważniejszych narzędzi administratora i użytkownika systemu uniksowego pozostaje opracowana w zeszłym stuleciu powłoka Bourne, czyli bash. Umiejętność pisania i używania skryptów powłoki jest bezcenna: można w ten sposób automatyzować monotonne zadania, monitorować stan i działanie systemu, włączając w to identyfikację problematycznych procesów. Łatwiejsze też stają się operacje na plikach, optymalizacje wydajności czy dostosowanie systemu do specyficznych potrzeb. Niniejsza książka przyda się zarówno użytkownikom, jak i administratorom systemów uniksowych. Znalazły się tu receptury opisujące wykonywanie prostych czynności, takich jak wyszukiwanie plików, a także złożonych zadań administracyjnych, w tym monitorowania i dostosowywania systemu, obsługi sieci, bezpieczeństwa i korzystania z chmury. Nie zabrakło receptur ułatwiających rozwiązywanie złożonych problemów, takich jak tworzenie kopii zapasowych, kontroli wersji i śledzenie pakietów, a także korzystanie z kontenerów, maszyn wirtualnych oraz chmury. Znalazły się tu także receptury przydatne dla programistów, którzy nauczą się analizy aplikacji systemowych i korzystać z takich narzędzi, jak git i fossil. W tej książce: pisanie i debugowanie skryptów oraz konfigurowanie powłoki, sterowanie pracą skryptu i praca z plikami, rozwiązywanie problemów z aplikacjami internetowymi, kopie zapasowe, monitorowanie systemu i inne zadania administracyjne, analiza sieci i rozwiązywanie problemów z bezpieczeństwem, skrypty do korzystania z kontenerów, maszyn wirtualnych i chmury. Skrypty powłoki - najlepsze wsparcie admina! Clif Flynt ma kilkadziesiąt lat doświadczenia jako programista i administrator systemów Linux i Unix. Jego aplikacje były wykorzystywane m.in. przez Marynarkę Wojenną USA. W wolnym czasie gra na gitarze i bawi się z kotami swojej żony. Sarath Lakshman jest programistą w firmie Zynga w Indiach. Entuzjasta systemu GNU/Linux, jest szeroko znany jako jeden z twórców dystrybucji SLYNUX. Jego pasją są skalowalne systemy rozproszone. Shantanu Tushar jest programistą i uczestniczy w projektach związanych z oprogramowaniem KDE. Pracuje też nad projektami Calligra, Gluon i Plasma.

Skrypty powłoki systemu Linux. Zagadnienia zaawansowane. Wydanie II

Mokhtar Ebrahim, Andrew Mallett

Mimo że nowe wydania dystrybucji Linuksa są coraz łatwiejsze w obsłudze, a ważniejsze czynności administracyjne mogą być wykonywane za pomocą intuicyjnego interfejsu graficznego, wciąż nie można się obejść bez powłoki Bourne'a, znanej jako bash. Dobrze napisany skrypt powłoki pozwala na automatyzację nudnych obowiązków, umożliwia monitorowanie stanu systemu, optymalizację jego wydajności czy dostosowanie go do potrzeb. Warto też wypróbować ciekawą alternatywę dla tradycyjnych skryptów powłoki bash, czyli kod Pythona. Dzięki tej książce nauczysz się wszystkiego, co jest potrzebne do pisania profesjonalnych skryptów powłoki. Dowiesz się, czym są powłoki systemu Linux, dlaczego tak ważna jest powłoka bash i w jaki sposób edytuje się skrypty. Nauczysz się pracy na zmiennych, debugowania kodu i tworzenia skryptów interaktywnych. Będziesz korzystać z instrukcji warunkowych i pętli, a także z edytora vim, pakietu Visual Studio Code oraz edytora strumieniowego sed. Zapoznasz się z zasadami pisania funkcji, dzięki którym będziesz mógł wielokrotnie używać uniwersalnych fragmentów kodu. Ponadto zdobędziesz umiejętność przetwarzania danych tekstowych, zarówno za pomocą polecenia AWK, jak i wyrażeń regularnych. Na koniec przekonasz się, jak ciekawą alternatywą dla skryptów powłoki bash jest kod napisany w Pythonie! W tej książce między innymi: wyczerpujące wprowadzenie do tworzenia i debugowania skryptów powłoki składnia alternatywna i operacje arytmetyczne praca z blokami kodu i korzystanie z funkcji automatyzacja tworzenia hostów wirtualnych zaawansowane korzystanie z polecenia AWK skrypty do analizy plików dziennika i tworzenia raportów Opanuj sztukę pisania doskonałych skryptów powłoki!

Systemy operacyjne. Architektura, funkcjonowanie i projektowanie. Wydanie IX

Systemy operacyjne cały czas są wzbogacane o innowacje i ulepszenia. Stają się też coraz bardziej wyspecjalizowane, co wynika z rosnącej różnorodności maszyn, które mają obsłużyć. Wystarczy tu wskazać systemy wbudowane, smartfony, komputery osobiste i komputery główne (ang. mainframe) oraz superkomputery, a także specjalne systemy czasu rzeczywistego. Znajomość wewnętrznych mechanizmów systemu i architektury jądra okazuje się zatem niezwykle istotna dla programistów i inżynierów. Bez tej wiedzy trudno mówić o niezawodności tworzonego oprogramowania. Ta książka jest kolejnym, gruntownie przejrzanym i zaktualizowanym wydaniem klasycznego podręcznika, w którym jasno i wyczerpująco wyjaśniono koncepcje, strukturę i mechanizmy rządzące funkcjonowaniem nowoczesnych systemów operacyjnych. Wnikliwie omówiono również podstawowe zasady projektowania systemów operacyjnych i powiązano je ze współczesnymi zagadnieniami projektowymi oraz kierunkami rozwoju systemów operacyjnych. Aby zilustrować prezentowane treści, jako przykładami posłużono się czterema systemami: Windows, Android, Unix i Linux. W ten sposób koncepcje projektowe omawiane w danym rozdziale są natychmiast popierane rzeczywistymi przykładami. Najważniejsze zagadnienia: Przegląd systemów operacyjnych Współbieżność i rozproszone zarządzanie procesami Zarządzanie pamięcią i pamięć wirtualna Bezpieczeństwo systemów operacyjnych Operacje wejścia-wyjścia i zarządzanie przestrzenią dyskową Odporność na awarie Systemy operacyjne: poznaj i zaprojektuj! DODATKOWE ROZDZIAŁY

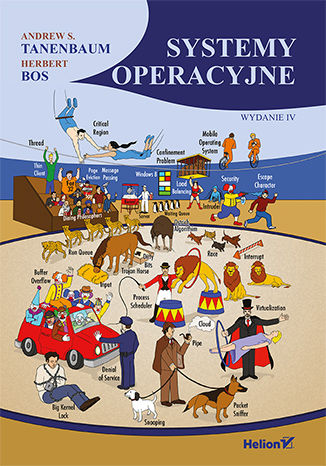

Systemy operacyjne. Wydanie IV

Herbert Bos, Andrew S. Tanenbaum

Wszystko o systemach operacyjnych! System operacyjny to niezwykle złożone środowisko, które zarządza Twoim sprzętem, uprawnieniami i setkami innych rzeczy. Jednak jego najważniejszym zadaniem jest uruchamianie programów, z których chcą korzystać użytkownicy. Edytory tekstów, programy graficzne, księgowe i inne nie mogłyby istnieć, gdyby nie możliwości współczesnych systemów operacyjnych. Jeżeli chcesz poznać niuanse ich działania, najlepsze sposoby optymalizacji ich pracy oraz podstawy administrowania, trafiłeś na genialną książkę. Jest to kolejne wydanie światowego bestsellera, w którym w jasny sposób przedstawione zostały kluczowe informacje na temat systemów operacyjnych. W trakcie lektury poznasz dostępne systemy, ich możliwości, zalety oraz wady. Zaznajomisz się z fachowymi pojęciami oraz słownictwem. W kolejnych rozdziałach znajdziesz tematy związane z zarządzaniem procesami i wątkami. Dowiesz się, jak zorganizowane są pliki na dysku, czym jest wirtualizacja oraz dlaczego systemy są podatne na ataki. Ta książka jest obowiązkową lekturą dla pasjonatów informatyki chcących zrozumieć, jak pracują ich komputery. Dzięki tej książce: dowiesz się, czym są proces i wątek poznasz zalety i wady dostępnych systemów operacyjnych zanalizujesz organizację plików na Twoim dysku poznasz fachowe słownictwo pogłębisz swoją informatyczną wiedzę Idealna lektura dla każdego pasjonata informatyki! Andrew S. Tanenbaum — profesor informatyki, zdobywca grantu European Research Council Advanced na badania nad niezawodnością w systemach komputerowych. Prowadził badania związane z kompilatorami, systemami operacyjnymi oraz sieciami komputerowymi. jest cenionym publicystą. Herbert Bos — profesor na Uniwersytecie w Amsterdamie. Jego prace poruszają zagadnienia takie jak bezpieczeństwo oraz wsparcie sieci komputerowych w systemach operacyjnych. Jest zaangażowany w projekty MINIX 3 oraz Rosetta.

Andrew S. Tanenbaum, Herbert Bos

Większość aplikacji i usług jest zależna od interakcji z systemem operacyjnym, dlatego profesjonaliści IT potrzebują głębokiej, a przede wszystkim aktualnej wiedzy w tej dziedzinie. To właśnie zrozumienie systemów operacyjnych pozwala inżynierowi IT na skuteczne diagnozowanie problemów, optymalizowanie wydajności i tworzenie solidnych rozwiązań, które oprą się próbie czasu i podniosą poziom bezpieczeństwa. To piąte, gruntownie zaktualizowane wydanie podręcznika, który doceni każdy student informatyki i inżynier oprogramowania. Książka obejmuje szeroki zakres zagadnień, od podstawowych pojęć po zaawansowaną problematykę związaną z najnowszymi trendami w systemach operacyjnych. Wyczerpująco omawia procesy, wątki, zarządzanie pamięcią, systemy plików, operacje wejścia-wyjścia, zakleszczenia, interfejsy użytkownika, multimedia czy kompromisy wydajnościowe. Szczegółowo, jako studia przypadków, zostały tu opisane systemy: Windows 11, Unix, Linux i Android. Jasny i przystępny styl, a także liczne przykłady i ćwiczenia ułatwiają zrozumienie nawet bardzo skomplikowanych zagadnień. W książce między innymi: podstawowe pojęcia i struktura systemów operacyjnych sprzęt a funkcjonowanie systemu operacyjnego przegląd systemów operacyjnych, w tym internetu rzeczy i systemów wbudowanych systemy: Unix, Linux, Android ― procesy, zarządzanie pamięcią, bezpieczeństwo Windows 11 ― struktura, procesy i wątki, wirtualizacja, zabezpieczenia projektowanie systemów operacyjnych Mistrz oprogramowania zaczyna od systemu operacyjnego!

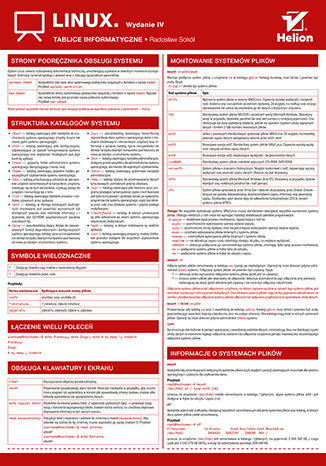

Tablice informatyczne. Linux. Wydanie IV

Tablice do Linuksa — zawsze pod ręką! Jeśli używasz systemu operacyjnego Linux, tablice informatyczne są Ci niezbędnie potrzebne. Znajdziesz w nich najważniejsze informacje dotyczące katalogów i poleceń — od dotyczących struktury katalogów systemu, przez dotyczące symboli wieloznacznych, łączenia poleceń, obsługi klawiatury i ekranu, aż po te o systemach plików. Przypomnisz sobie, jak nawigować pomiędzy katalogami i wyświetlać ich zawartość, tworzyć i usuwać pliki oraz nimi zarządzać, wyszukiwać je i archiwizować. Sprawdzisz, jak kontrolować prawa dostępu do plików, obsługiwać konta użytkowników, wykorzystywać przetwarzanie potokowe. Dzięki tablicom z łatwością zdiagnozujesz działanie systemu operacyjnego i połączeń sieciowych. Skonfigurujesz także zaporę sieciową iptables oraz skompilujesz oprogramowanie. Kup tablice do Linuksa i ułatw sobie życie!