Категорії

-

- Біткойн

- Ділова жінка

- Коучинг

- Контроль

- Електронний бізнес

- Економіка

- Фінанси

- Фондова біржа та інвестиції

- Особисті компетенції

- Комп'ютер в офісі

- Комунікація та переговори

- Малий бізнес

- Маркетинг

- Мотивація

- Мультимедійне навчання

- Нерухомість

- Переконання та НЛП

- Податки

- Соціальна політика

- Порадники

- Презентації

- Лідерство

- Зв'язки з громадськістю

- Звіти, аналізи

- Секрет

- Соціальні засоби комунікації

- Продаж

- Стартап

- Ваша кар'єра

- Управління

- Управління проектами

- Людські ресурси (HR)

-

- Architektura i wnętrza

- Безпека життєдіяльності

- Biznes i Ekonomia

- Будинок та сад

- Електронний бізнес

- Ekonomia i finanse

- Езотерика

- Фінанси

- Особисті фінанси

- Бізнес

- Фотографія

- Інформатика

- Відділ кадрів та оплата праці

- Для жінок

- Комп'ютери, Excel

- Бухгалтерія

- Культура та література

- Наукові та академічні

- Охорона навколишнього середовища

- Впливові

- Освіта

- Податки

- Подорожі

- Психологія

- Релігія

- Сільське господарство

- Ринок книг і преси

- Транспорт та спедиція

- Здоров'я та краса

-

- Офісні застосунки

- Бази даних

- Біоінформатика

- Бізнес ІТ

- CAD/CAM

- Digital Lifestyle

- DTP

- Електроніка

- Цифрова фотографія

- Комп'ютерна графіка

- Ігри

- Хакування

- Hardware

- IT w ekonomii

- Наукові пакети

- Шкільні підручники

- Основи комп'ютера

- Програмування

- Мобільне програмування

- Інтернет-сервери

- Комп'ютерні мережі

- Стартап

- Операційні системи

- Штучний інтелект

- Технологія для дітей

- Вебмайстерність

-

- Антології

- Балада

- Біографії та автобіографії

- Для дорослих

- Драми

- Журнали, щоденники, листи

- Епос, епопея

- Нарис

- Наукова фантастика та фантастика

- Фельєтони

- Художня література

- Гумор, сатира

- Інше

- Класичний

- Кримінальний роман

- Нехудожня література

- Художня література

- Mity i legendy

- Лауреати Нобелівської премії

- Новели

- Побутовий роман

- Okultyzm i magia

- Оповідання

- Спогади

- Подорожі

- Оповідна поезія

- Поезія

- Політика

- Науково-популярна

- Роман

- Історичний роман

- Проза

- Пригодницька

- Журналістика

- Роман-репортаж

- Romans i literatura obyczajowa

- Сенсація

- Трилер, жах

- Інтерв'ю та спогади

-

- Археологія

- Bibliotekoznawstwo

- Кінознавство / Теорія кіно

- Філологія

- Польська філологія

- Філософія

- Finanse i bankowość

- Географія

- Економіка

- Торгівля. Світова економіка

- Історія та археологія

- Історія мистецтва і архітектури

- Культурологія

- Мовознавство

- літературні студії

- Логістика

- Математика

- Ліки

- Гуманітарні науки

- Педагогіка

- Навчальні засоби

- Науково-популярна

- Інше

- Психологія

- Соціологія

- Театральні студії

- Богослов’я

- Економічні теорії та науки

- Transport i spedycja

- Фізичне виховання

- Zarządzanie i marketing

-

- Безпека життєдіяльності

- Історія

- Дорожній кодекс. Водійські права

- Юридичні науки

- Охорона здоров'я

- Загальне, компендіум

- Академічні підручники

- Інше

- Закон про будівництво і житло

- Цивільне право

- Фінансове право

- Господарське право

- Господарське та комерційне право

- Кримінальний закон

- Кримінальне право. Кримінальні злочини. Кримінологія

- Міжнародне право

- Міжнародне та іноземне право

- Закон про охорону здоров'я

- Закон про освіту

- Податкове право

- Трудове право та законодавство про соціальне забезпечення

- Громадське, конституційне та адміністративне право

- Кодекс про шлюб і сім'ю

- Аграрне право

- Соціальне право, трудове право

- Законодавство Євросоюзу

- Промисловість

- Сільське господарство та захист навколишнього середовища

- Словники та енциклопедії

- Державні закупівлі

- Управління

-

- Африка

- Альбоми

- Південна Америка

- Центральна та Північна Америка

- Австралія, Нова Зеландія, Океанія

- Австрія

- Азії

- Балкани

- Близький Схід

- Болгарія

- Китай

- Хорватія

- Чеська Республіка

- Данія

- Єгипет

- Естонія

- Європа

- Франція

- Гори

- Греція

- Іспанія

- Нідерланди

- Ісландія

- Литва

- Латвія

- Mapy, Plany miast, Atlasy

- Мініпутівники

- Німеччина

- Норвегія

- Активні подорожі

- Польща

- Португалія

- Інше

- Przewodniki po hotelach i restauracjach

- Росія

- Румунія

- Словаччина

- Словенія

- Швейцарія

- Швеція

- Світ

- Туреччина

- Україна

- Угорщина

- Велика Британія

- Італія

-

- Філософія життя

- Kompetencje psychospołeczne

- Міжособистісне спілкування

- Mindfulness

- Загальне

- Переконання та НЛП

- Академічна психологія

- Психологія душі та розуму

- Психологія праці

- Relacje i związki

- Батьківство та дитяча психологія

- Вирішення проблем

- Інтелектуальний розвиток

- Секрет

- Сексуальність

- Спокушання

- Зовнішній вигляд та імідж

- Філософія життя

-

- Біткойн

- Ділова жінка

- Коучинг

- Контроль

- Електронний бізнес

- Економіка

- Фінанси

- Фондова біржа та інвестиції

- Особисті компетенції

- Комунікація та переговори

- Малий бізнес

- Маркетинг

- Мотивація

- Нерухомість

- Переконання та НЛП

- Податки

- Соціальна політика

- Порадники

- Презентації

- Лідерство

- Зв'язки з громадськістю

- Секрет

- Соціальні засоби комунікації

- Продаж

- Стартап

- Ваша кар'єра

- Управління

- Управління проектами

- Людські ресурси (HR)

-

- Антології

- Балада

- Біографії та автобіографії

- Для дорослих

- Драми

- Журнали, щоденники, листи

- Епос, епопея

- Нарис

- Наукова фантастика та фантастика

- Фельєтони

- Художня література

- Гумор, сатира

- Інше

- Класичний

- Кримінальний роман

- Нехудожня література

- Художня література

- Mity i legendy

- Лауреати Нобелівської премії

- Новели

- Побутовий роман

- Okultyzm i magia

- Оповідання

- Спогади

- Подорожі

- Поезія

- Політика

- Науково-популярна

- Роман

- Історичний роман

- Проза

- Пригодницька

- Журналістика

- Роман-репортаж

- Romans i literatura obyczajowa

- Сенсація

- Трилер, жах

- Інтерв'ю та спогади

-

- Філософія життя

- Міжособистісне спілкування

- Mindfulness

- Загальне

- Переконання та НЛП

- Академічна психологія

- Психологія душі та розуму

- Психологія праці

- Relacje i związki

- Батьківство та дитяча психологія

- Вирішення проблем

- Інтелектуальний розвиток

- Секрет

- Сексуальність

- Спокушання

- Зовнішній вигляд та імідж

- Філософія життя

Kroków siedem do końca. Ubecka operacja, która zniszczyła podziemie

To historia końca tych, których dziś nazywamy żołnierzami wyklętymi członków podziemia niepodległościowego uważających, że wojna nie skończyła się w 1945 roku, a sowiecka okupacja trwa. Początkowo Zrzeszenie Wolność i Niezawisłość nie zamierzało walczyć zbrojnie, a jedynie wspierać byłych AK-owców w powrocie do normalnego życia. Szybko jednak okazało się, że wobec komunistycznego terroru należy przywrócić wojskowy charakter organizacji. Pierwsze cztery Zarządy Główne Zrzeszenia WiN, zwane komendami, zostały rozpracowane i błyskawicznie zlikwidowane. Ich członków stalinowskie sądy skazywały na kary śmierci i dożywocia. W 1948 roku powstała V Komenda, której udało się przetrwać do roku 1952. Skonsolidowała podziemie, wydelegowała na Zachód kurierów, którzy mieli zostać przeszkoleni przez CIA, a następnie wrócić do Polski, by przygotowywać kolejnych żołnierzy na wypadek wybuchu III wojny światowej. Ale V Komenda okazała się prowokacją UB. Jej dowództwo stanowili pracownicy służb bezpieczeństwa i tajni współpracownicy. Udało się im wyprowadzić w pole zachodnie wywiady i doprowadzić do aresztowań ostatnich członków podziemia. W archiwum Instytutu Pamięci Narodowej dokumentów poświęconych V Komendzie są dziesiątki tysięcy, a jednak temat pozostaje niemal nieznany. Piotr Lipiński zainteresował się nim już na początku lat dziewięćdziesiątych. Okazało się, że historia V Komendy to szpiegowska opowieść szkatułkowa i każdy nowy bohater, każdy wątek prowadzi do kolejnego. Rozwiązanie zagadki ubeckiej prowokacji zajęło długie lata.

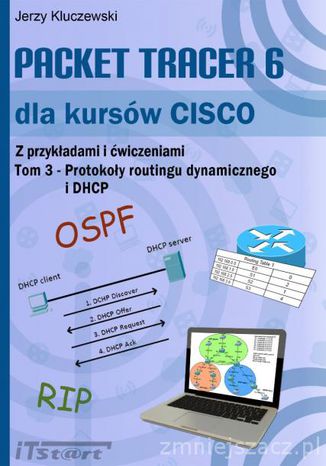

Packet Tracer 6 dla kursów CISCO Tom 3 - Protokoły routingu dynamicznego oraz DHCP

Książka Packet Tracer 6 dla kursów CISCO Tom 3 jest kontynuacją tomów 1 i 2, zawiera przykłady i ćwiczenia dla wszystkich osób, którym nie są obce podstawy konfiguracji sieci komputerowych. Tom 3 – Protokoły routingu dynamicznego oraz DHCP, opisuje zagadnienia takie jak: praca z dużymi topologiami, protokół dynamicznego przydzielania adresów IP, protokoły routingu dynamicznego (RIP, EIGRP, OSPF, BGP).

Oblicza Wielkiej Brytanii. Skąd wziął się brexit i inne historie o wyspiarzach

Do czego Brytyjczykom służy dom? Dlaczego gdy jeden Anglik otwiera usta, drugi już nim pogardza albo go nienawidzi? Czy brexit jest przejawem racjonalności Brytyjczyków, czy największym aktem kolektywnej głupoty w historii tego narodu? Dariusz Rosiak, znakomity reporter i obserwator świata, tym razem opisuje zjawiska, które w ciągu ostatnich trzech dekad kształtowały Wielką Brytanię. Czy rewolucja taczerowska i rządy Tonyego Blaira leżą u podstaw brexitu? Skąd bierze się coraz większy strach Brytyjczyków przed pedofilią, przemocą na ulicach, utratą domu, zdolności kredytowej i wchłonięciem przez Europę? Oblicza Wielkiej Brytanii to zbiór opowieści o wyspiarzach i zaproszenie do podróży przez współczesną Wielką Brytanię wystosowane z rozwagą Elżbiety II i ironią Monty Pythona.

MCTS Egzamin 70-680 Konfigurowanie Windows 7

Książka pozwala zdobyć umiejętności przydane w pracy i wymagane na egzaminie MCTS 70-680. Stosując własne tempo, można przerobić kolejne lekcje, wyczerpujące każdy temat egzaminu. Wzięte z życia scenariusze przykładowe i zadania pomagają utrwalić zdobytą wiedzę i zastosować ją w praktyce. Ten oficjalny podręcznik firmy Microsoft został zaprojektowany z myślą o maksymalnym wykorzystaniu czasu nauki. Podwójny zestaw szkoleniowy (Dla czytelników eBook'a obraz dysku CD towarzyszącego książce jest dostępny na stronie wydawcy - dokładny link podano we wstępie eBook'a). Zwiększ swoje szanse na egzaminie, ucząc się, jak: zainstalować lub uaktualnić system Windows 7, Wdrażać obrazy systemu i konfigurować opcje zgodności aplikacji Zaimplementować protokoły IPv4, IPv6, VPN, łączność bezprzewodową i zarządzanie zdalne Konfigurować przeglądarkę Internet Explorer I zaporę Windows Firewall Konfigurować funkcje Windows BitLocker, UAC oraz dostęp do współużytkowanych zasobów Zarządzać urządzeniami, sterownikami i dyskami Monitorować, aktualizować, wykonywać kopie zapasowe i dostrajać wydajność systemu Testy próbne Oceń swoje umiejętności dzięki praktycznym testom ćwiczeniowym na dołączonym dysku CD. Setki pytań w wielu trybach testowych pozwalają sprawdzić wiedzę na różne sposoby. Dostępne są też szczegółowe objaśnienia zarówno dla poprawnych, jak i błędnych odpowiedzi, wraz ze wskazaniem zalecanej metody uzupełniania informacji.

Przebudzanie świetlistego umysłu

Tybetańska joga oddechu i ruchu! W książce tej nauczyciel medytacji Tenzin Wangyal Rinpocze wyjaśnia, jak znaleźć wsparcie i schronienie we własnym wnętrzu, zamiast poszukiwać go na zewnątrz. Przedstawione tu medytacje, nauki i praktyki pomogą nam radzić sobie z życiowymi wyzwaniami. Kiedy włączymy je do codziennego życia, to, co do tej pory postrzegaliśmy jako ograniczenia, przekształcimy w nieograniczone możliwości. Pozwoli nam to pozbyć się zwątpienia we własne siły oraz odkryć wewnętrzną mądrość i światło, do których możemy mieć dostęp w każdej chwili. To ostatnia z serii trzech książek tego autora (po Przebudzaniu świętego ciała i Tybetańskiej jodze ciała, mowy i umysłu) zawierających wskazówki dotyczące medytacji oraz praktyki ukazujące skarbnicę naturalnego umysłu.

“Quidam” to utwór Cypriana Kamila Norwida, polskiego poety, prozaika i dramatopisarza. Często jest on uznawany za ostatniego z czterech najważniejszych polskich poetów romantycznych. Poemat ten jest bardzo charakterystyczny dla poglądów głoszonych przez Norwida w wielu jego dziełach. Pozwala on bliżej zorientować się w problematyce poruszanej zarówno w poprzednich, jak i późniejszych utworach tego wybitnego poety.

Brij Kishore Pandey, Emily Ro Schoof

Modern extract, transform, and load (ETL) pipelines for data engineering have favored the Python language for its broad range of uses and a large assortment of tools, applications, and open source components. With its simplicity and extensive library support, Python has emerged as the undisputed choice for data processing.In this book, you’ll walk through the end-to-end process of ETL data pipeline development, starting with an introduction to the fundamentals of data pipelines and establishing a Python development environment to create pipelines. Once you've explored the ETL pipeline design principles and ET development process, you'll be equipped to design custom ETL pipelines. Next, you'll get to grips with the steps in the ETL process, which involves extracting valuable data; performing transformations, through cleaning, manipulation, and ensuring data integrity; and ultimately loading the processed data into storage systems. You’ll also review several ETL modules in Python, comparing their pros and cons when building data pipelines and leveraging cloud tools, such as AWS, to create scalable data pipelines. Lastly, you’ll learn about the concept of test-driven development for ETL pipelines to ensure safe deployments.By the end of this book, you’ll have worked on several hands-on examples to create high-performance ETL pipelines to develop robust, scalable, and resilient environments using Python.